在网络安全攻防对抗日趋激烈的今天,“以攻促防”早已成为企业提升防御能力的核心思路。而BAS(入侵与攻击模拟)作为自动化、持续性的主动安全验证工具,与MITRE ATT&CK框架的深度结合,更是让企业能够精准对标真实攻击者行为,系统性排查防御漏洞。

很多安全从业者都会有疑问:BAS到底能覆盖ATT&CK框架的哪些内容?这种覆盖对企业防御有什么实际价值?今天我们就用通俗的语言,一次性讲透BAS与ATT&CK的关联,帮你理清核心逻辑。

先搞懂两个核心:BAS与ATT&CK是什么?

在聊覆盖范围之前,我们先快速厘清两个关键概念——毕竟只有知道“是什么”,才能明白“怎么关联”。

- ATT&CK:黑客攻击的“百科全书”

MITRE ATT&CK框架,本质上是一套标准化的攻击者行为知识库,由MITRE公司于2013年发起,核心是把真实黑客的攻击行为,拆解成“战术(Tactics)、技术(Techniques)、子技术(Sub-techniques)”三个层级,形成可落地、可对标、可共享的攻击行为分类体系。

简单说,ATT&CK就像一本“黑客操作手册”,详细记录了黑客从“闯入系统”到“窃取数据”再到“破坏系统”的全流程手段:

- 战术:黑客的“战略目标”,即“为什么要做”——比如“初始访问”是为了闯入系统,“横向移动”是为了扩大控制范围,“数据泄露”是为了窃取核心信息,ATT&CK企业矩阵共定义了14种核心战术,覆盖攻击全生命周期。

- 技术:黑客的“具体方法”,即“怎么做”——比如实现“初始访问”的技术可以是钓鱼邮件、利用公开应用漏洞;实现“凭据访问”的技术可以是密码破解、凭据转储。

- 子技术:更精细的“操作细节”,即“具体怎么落地”——比如“钓鱼”技术下,又分为“鱼叉式钓鱼附件”“鱼叉式钓鱼链接”等子技术,精准描述黑客的具体操作方式。

ATT&CK的核心价值,就是让企业跳出“被动防御”的局限,用黑客的视角看问题,知道自己需要防御哪些攻击手段,从而针对性优化防御策略。

- BAS:自动化的“模拟黑客”

BAS(Breach and Attack Simulation,入侵与攻击模拟),是一种基于软件的自动化、持续性进攻性安全方法,核心是“无害化模拟真实攻击”——在不影响企业生产环境的前提下,模拟黑客的全链条攻击行为,测试企业安全控制的有效性,最终输出漏洞报告和修复建议。

和传统的渗透测试、红队演练相比,BAS的优势在于“自动化、持续性、全覆盖”:它可以7×24小时不间断模拟攻击,无需人工大量介入,还能模拟APT攻击、勒索软件、网络钓鱼等多种真实攻击场景,甚至可以根据特定APT组织的攻击策略定制模拟方案,完美弥补了传统测试“周期长、成本高、覆盖不全”的短板。

而BAS的核心逻辑之一,就是“对标ATT&CK框架”——所有模拟的攻击行为,都严格遵循ATT&CK中记录的真实攻击者战术和技术,确保模拟攻击的真实性和针对性,避免“自导自演”的无效测试。

重点:BAS对ATT&CK的核心覆盖范围

BAS的核心能力,就是“复刻ATT&CK框架中的攻击行为”,其覆盖范围几乎涵盖了ATT&CK企业矩阵的全部核心战术和主流技术,具体可以分为“核心覆盖战术”和“重点覆盖技术”两部分,我们结合实际攻击场景拆解说明。

一、核心覆盖的14种ATT&CK战术(企业矩阵)

BAS能够完整模拟ATT&CK企业矩阵中14种核心战术的攻击流程,从攻击初始阶段到最终破坏阶段,实现全生命周期覆盖,这也是BAS区别于其他安全测试工具的核心优势之一。我们挑几个高频战术,结合BAS的模拟方式具体说:

- 初始访问(Initial Access):黑客“破门而入”的手段

这是攻击的第一步,核心是“闯入企业系统”,BAS主要覆盖ATT&CK中最主流的初始访问技术:

- 钓鱼攻击(T1566):模拟鱼叉式钓鱼邮件、恶意附件(如带宏病毒的Office文件)、恶意链接,测试企业邮件安全控制、终端防护的检测和阻断能力,比如模拟员工点击钓鱼链接后,是否会被EDR阻断。

- 利用公开应用漏洞(T1190):模拟黑客利用企业暴露在互联网上的Web应用、服务器漏洞(如SQL注入、Log4j漏洞)闯入系统,测试WAF、防火墙、漏洞管理工具的防御有效性,验证安全补丁是否及时部署。

- 有效账户滥用(T1078):模拟黑客使用泄露的员工账号密码(如弱口令、被破解的凭据)登录系统,测试企业身份认证(IAM)、多因素认证(MFA)的防御能力,排查弱口令漏洞。

- 执行(Execution):黑客“启动恶意代码”的操作

闯入系统后,黑客需要运行恶意代码(如木马、病毒)才能进一步控制系统,BAS主要覆盖:

- 命令行执行(T1059):模拟黑客通过PowerShell、CMD等命令行工具执行恶意脚本,测试EDR对恶意命令的检测和阻断能力,验证终端防护是否能识别异常命令行为。

- 恶意文件执行(T1204):模拟黑客上传恶意可执行文件(如.exe木马)并运行,测试终端防病毒软件、EDR的文件检测能力,排查终端防护的盲区。

- 持久化(Persistence):黑客“赖着不走”的手段

黑客闯入后,会留下“后门”,确保系统重启、防御措施更新后,依然能重新控制系统,BAS主要覆盖:

- 计划任务/定时任务(T1053):模拟黑客创建隐藏的计划任务,实现恶意代码开机自启,测试EDR对计划任务异常创建的检测能力,排查系统权限管控漏洞。

- 注册表修改(T1112):模拟黑客修改系统注册表,隐藏恶意程序路径,绕过终端防护检测,测试EDR对注册表异常修改的监控能力。

- 其他核心战术覆盖

除了上述3种高频战术,BAS还能全面覆盖ATT&CK剩余的11种战术,包括:

- 权限提升(Privilege Escalation):模拟黑客从普通用户权限提升至管理员权限,比如利用系统漏洞、弱权限配置实现提权,测试权限管控有效性。

- 防御规避(Defense Evasion):模拟黑客绕过终端防护、防火墙、WAF的检测,比如恶意代码混淆、禁用EDR、伪造正常流量,测试防御工具的抗规避能力。

- 凭据访问(Credential Access):模拟黑客窃取用户凭据,比如密码破解、LSASS内存凭据转储、键盘记录,测试凭据保护工具、EDR的防御能力。

- 横向移动(Lateral Movement):模拟黑客在企业内网中移动,比如通过RDP、SMB协议访问其他主机,测试内网隔离、防火墙策略、EDR的内网监控能力,这也是APT攻击的核心环节之一。

- 命令与控制(C2):模拟黑客与控制服务器通信,接收指令、传输数据,比如通过HTTP、DNS隧道建立C2连接,测试防火墙、网络流量监控工具对异常通信的检测和阻断能力。

- 数据泄露(Exfiltration):模拟黑客将窃取的核心数据传输到外部,测试DLP(数据防泄露)工具、防火墙的出站流量管控能力,排查数据泄露风险。

- 影响(Impact):模拟黑客破坏企业系统或数据,比如勒索软件加密、数据擦除、服务拒绝,测试灾难恢复、数据备份、终端防护的应急响应能力,这也是勒索软件攻击的核心阶段。

二、BAS覆盖ATT&CK的核心特点

很多人会问:“红队演练也能覆盖ATT&CK,BAS的覆盖有什么不同?” 其实BAS对ATT&CK的覆盖,核心有3个不可替代的特点,也是其成为企业安全刚需的关键:

- 全覆盖:无死角覆盖核心技术,不遗漏关键攻击路径

BAS可以覆盖ATT&CK企业矩阵中90%以上的主流技术和子技术,无论是常见的钓鱼、密码破解,还是高级的APT攻击战术(如横向移动、防御规避),甚至是最新的零日漏洞利用、勒索软件攻击技术,都能通过BAS实现模拟测试——相比之下,传统红队演练受限于人力和成本,很难实现全技术覆盖,往往只能针对重点场景测试。

- 自动化:持续覆盖,无需人工介入

BAS可以通过可视化仪表板编排攻击场景,支持定时任务、事件触发式测试,7×24小时不间断模拟ATT&CK攻击行为,自动生成测试报告,实时更新防御漏洞情况。而红队演练属于“一次性测试”,测试结束后无法持续监控防御变化,很难及时发现新的漏洞(如系统更新、配置变更后出现的防御盲区),这也是BAS的核心优势之一。

- 无害化:模拟攻击不影响生产环境

BAS的所有模拟攻击,都采用“流量标记、虚拟代理、沙箱隔离”等技术,仅模拟攻击行为,不执行真实的恶意操作——比如模拟勒索软件攻击,只会检测EDR的阻断能力,不会真的加密企业数据;模拟数据泄露,只会测试DLP的检测能力,不会真的窃取核心数据,完全避免了对企业生产环境的影响,这是传统渗透测试、红队演练很难实现的。

为什么BAS必须覆盖ATT&CK?对企业的实际价值

搞懂了覆盖范围,我们更要明白:BAS覆盖ATT&CK,不是“为了覆盖而覆盖”,而是为了帮企业解决实际的防御难题,核心价值体现在3个方面:

- 告别“盲目防御”,精准对标真实威胁

没有ATT&CK作为标准,企业的防御就像“无头苍蝇”——不知道该防什么、该重点加固哪里。而BAS通过覆盖ATT&CK的攻击行为,能让企业清楚知道:自己的防御体系,在面对ATT&CK中记录的真实黑客手段时,哪些环节能挡住、哪些环节有漏洞,从而针对性优化防御策略,把钱花在“刀刃上”,避免无效投入。

- 量化防御效果,实现“可衡量、可优化”

BAS模拟攻击后,会生成详细的报告,量化企业对ATT&CK各技术的防御覆盖率、检测率、阻断率——比如“对钓鱼攻击的阻断率90%”“对横向移动的检测率60%”,同时给出漏洞修复优先级列表。这种量化的数据,能让企业清晰掌握自己的防御水平,也能跟踪修复后的效果,形成“测试-发现漏洞-修复-复测”的闭环优化,持续提升防御能力,同时为合规审计提供可追溯的证据(如PCI DSS、GDPR合规)。

- 降低防御成本,提升应急响应能力

传统的红队演练、渗透测试,一次测试成本高、周期长(通常1-3个月),且无法持续。而BAS通过自动化模拟,能大幅降低人工成本,同时持续监控防御状态,提前发现漏洞并修复,避免漏洞被黑客利用造成实际损失(如数据泄露、勒索软件攻击)。此外,BAS还能模拟应急响应场景,测试SOC团队对ATT&CK攻击行为的检测和响应速度,帮助团队提升应急处置能力,减少攻击造成的影响范围和损失。

总结:BAS+ATT&CK,企业主动防御的“黄金组合”

说到底,ATT&CK框架为BAS提供了“攻击标准”,让BAS的模拟攻击更真实、更有针对性;而BAS则为ATT&CK提供了“落地载体”,让企业能够将ATT&CK的攻击知识,转化为实际的防御测试行动,真正实现“以攻促防”。

对于企业而言,BAS对ATT&CK的全面覆盖,意味着不再需要“靠猜测防御黑客”,而是可以精准对标真实攻击者行为,系统性排查防御漏洞,持续优化防御体系。尤其是在APT攻击、勒索软件频发的当下,这种“自动化、全覆盖、无害化”的安全验证方式,已经成为企业筑牢主动防御屏障的必备手段。

最后提醒一句:BAS对ATT&CK的覆盖,不是“一劳永逸”的——ATT&CK框架会持续更新(新增黑客的最新攻击技术),BAS也需要不断迭代,才能始终对标最新的威胁态势,真正帮企业守住安全底线。

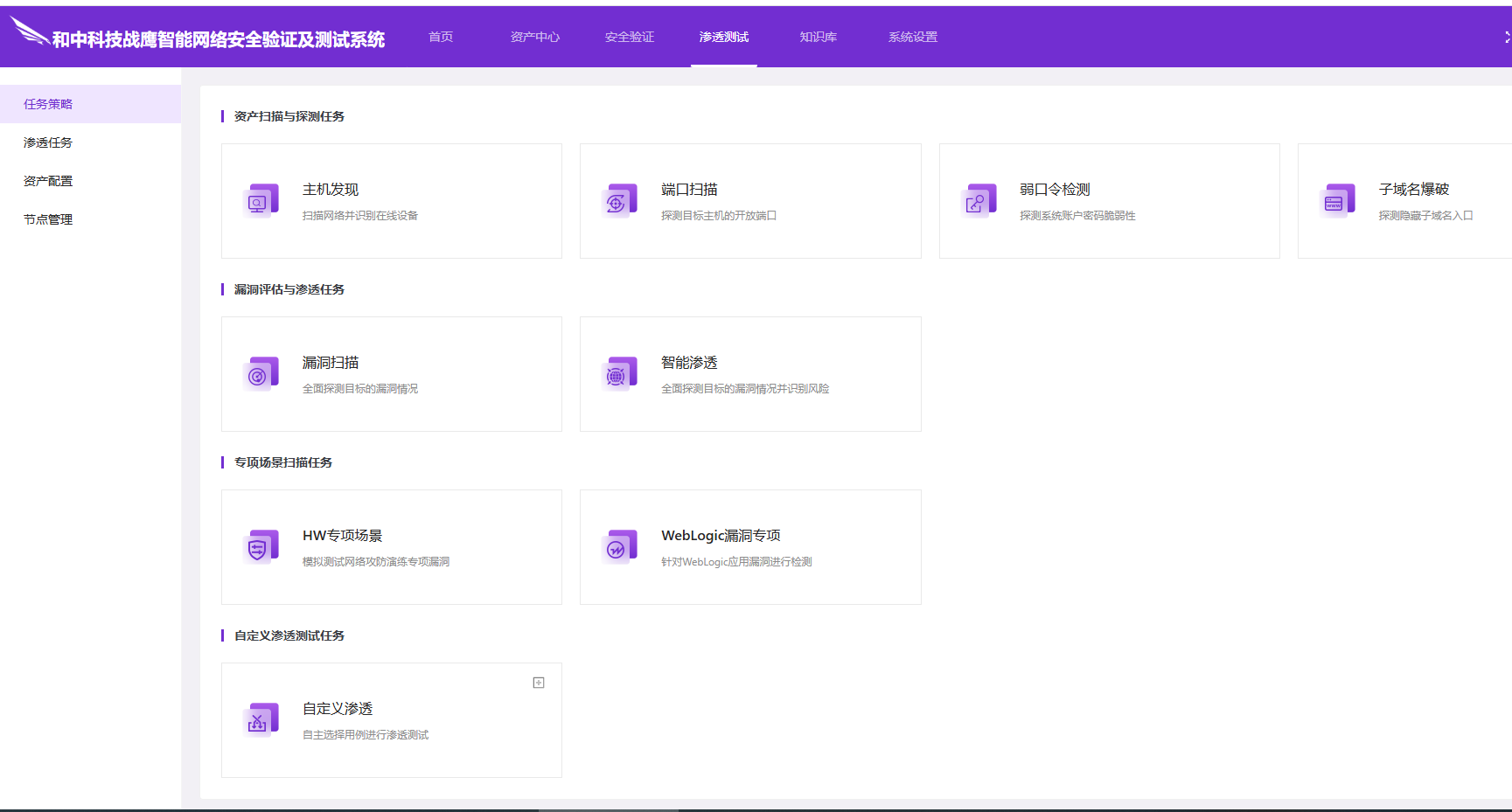

和中战鹰入侵与攻击模拟安全验证系统(BAS)是一款通过自动化攻防模拟为企业安全防御体系做 “压力测试” 的核心产品,核心定位是主动验证安全防护有效性,构建持续动态的安全闭环。产品深度集成 MITRE ATT&CK 框架,将黑客攻击行为拆解为成千上万个原子化攻击指令,可完整模拟攻击者从侦察、初始进入、持久化、权限提升到数据泄密全阶段的技术手段(TTPs)。核心技术优势在于搭载自动化渗透模块,利用图论算法构建 “攻击图(Attack Graph)”,能自动识别内网脆弱点并推演侧向移动攻击路径,精准验证漏洞可利用性及防御设备拦截效果。采用安全受控的测试模式,注入无害模拟 Payload,在不影响生产业务的前提下,完成对安全网关、终端防御等体系的有效性校验。核心价值体现为将低频昂贵的人工渗透测试转化为低成本、高频次的自动化校验,通过数字化看板量化安全防护成效(如攻击模拟次数、拦截率提升数据),形成 “模拟攻击 - 发现缺口 - 策略调优 - 再次验证” 的闭环,助力安全团队精准优化防护规则。产品可广泛应用于安全防御效能评估、防护策略调优、安全能力量化管理等场景,有效解决企业安全防护 “是否有效” 难以验证、防护缺口定位模糊等痛点,为企业筑牢动态安全防线。