漏洞概述:

BOSURE‑BGM 预拌砼综合管理系统在 /WebUpload/server/upload.ashx 文件上传接口中存在任意文件上传风险,攻击者可构造带有恶意代码(如 .aspx 脚本)的 multipart/form‑data 请求并上传至服务器,系统仅根据 HTTP 200 状态码判断上传成功而不验证文件类型或内容,导致上传的脚本文件被存储在可访问位置并可能被执行,从而引发远程代码执行、服务器控制权获取及敏感业务数据泄露等严重安全影响。

漏洞影响:

该任意文件上传漏洞允许攻击者通过 /WebUpload/server/upload.ashx 接口上传包含恶意代码的文件(如 .aspx WebShell),在服务器仅以 HTTP 200 状态码判断上传成功的情况下,这些文件可能被存储在可访问的路径并执行,从而使攻击者获得对应用服务器的控制权,造成 远程代码执行、后门植入、业务数据泄露以及系统服务被破坏 等严重后果,极大威胁整体服务的可用性与数据安全

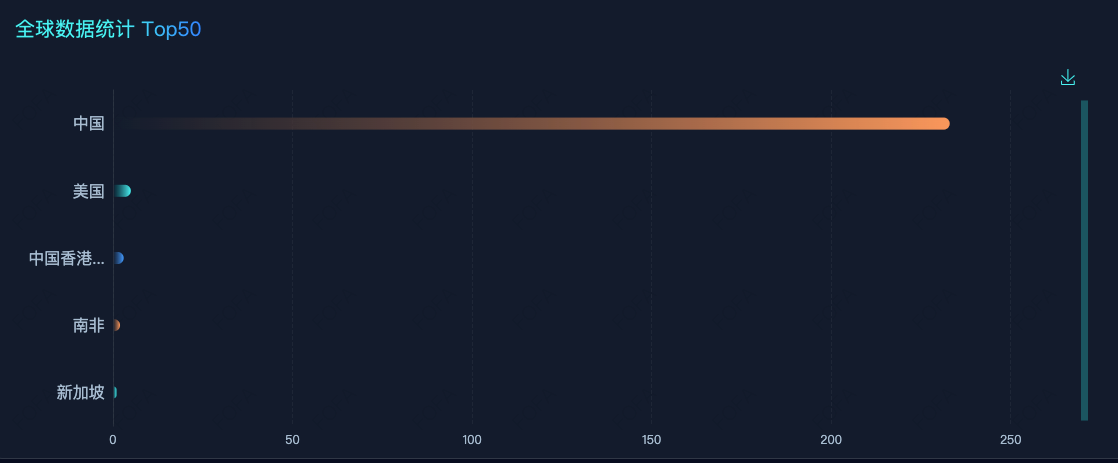

全球资产分布图如下:

漏洞编号:无

漏洞等级:严重

漏洞类型:任意文件上传

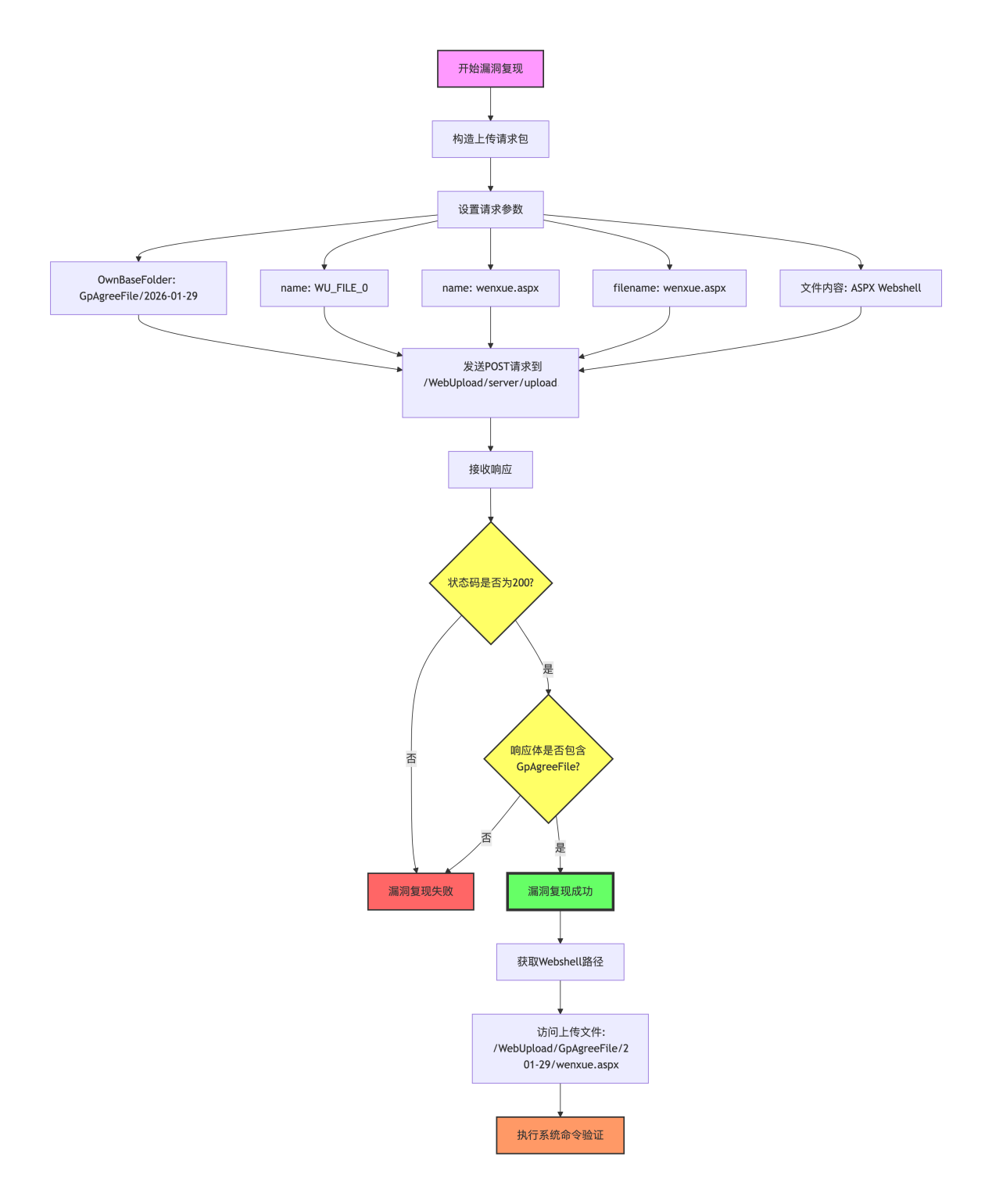

复现流程图:

漏洞复现:

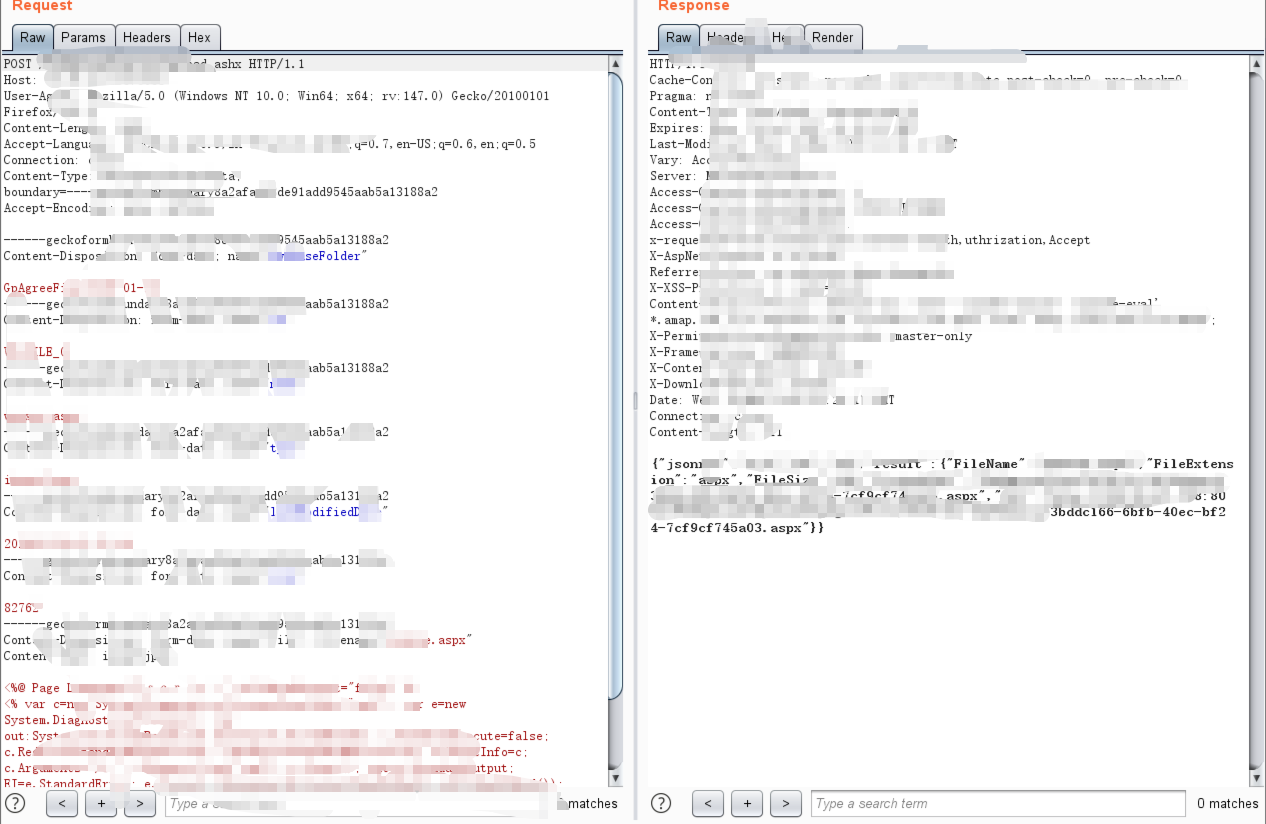

复现过程中严格按照原始请求构造 POST /WebUpload/server/upload.ashx 上传请求,将一个带有恶意 ASPX 代码的文件作为 multipart/form‑data 部分发送至上传接口。请求中设置了必要的表单字段(如 OwnBaseFolder、id、name、type、lastModifiedDate、size)并将文件命名为 wenxue.aspx,文件内容包含可执行命令回显的 ASPX 脚本。在目标系统返回 HTTP 200 状态码并且响应体包含如 GpAgreeFile 字样时即可确认文件上传成功。随后访问上传后的文件路径,可触发脚本并通过传入命令参数(例如 cmd)观察命令执行结果,从而验证任意文件上传漏洞已复现并可导致远程代码执行。

修复建议:

1、升级产品版本或打官方补丁。

2、严格验证上传文件类型,仅允许特定安全文件类型(如图片、文档)上传,采用白名单策略,服务器端检查文件扩展名和真实内容(如文件头)是否匹配,不仅依赖客户端或状态码判断。

3、阻止可执行文件类型通过上传接口进入可执行目录,或将上传目录放置在不被 Web 服务器直接执行的位置。