引言:终端安全的新命题——不只是“防毒”,更要“防丢”

在数字化转型的浪潮中,企业的数据资产(如核心算法、客户名单、财务报表、自研智能体代码)已成为最核心的生产要素。然而,传统的安全架构往往面临“两张皮”的尴尬:**EDR(终端检测与响应)忙于封杀病毒和黑客木马,而DLP(数据防泄漏)**则孤立地盯着文档外发。

随着内外部威胁的交织,单纯的防御已不足以应对复杂的泄密路径。只有将 EDR 的行为监测能力与 DLP 的内容识别能力深度融合,才能真正构建起一套既能“御敌于国门之外”,又能“肃清内部隐患”的闭环防御体系。

一、 传统数据安全的痛点:为什么孤立的 DLP 走不远?

许多企业在部署了单机版 DLP 后,依然面临以下挑战:

- 缺乏上下文关联:DLP 看到一个员工外发了加密压缩包,但它不知道这个员工在此之前是否运行过可疑的提权脚本(EDR 擅长的领域)。

- 性能损耗严重:两套 Agent 同时运行,极大地拖慢了终端性能,导致业务部门怨声载道。

- 难以应对高阶攻击:黑客在窃取数据前,往往会先通过漏洞攻破终端,绕过或关闭单点的 DLP 进程。

二、 EDR+DLP:一体化防护的三大实战场景

将 DLP 的基因植入 EDR 架构中,可以实现“1+1>2”的效果。以下是企业最具代表性的三大应用场景:

场景一:防范“内鬼”勒索与恶意外泄

内部威胁(Insider Threat)是最难防范的。EDR 通过分析员工日常的行为基线,一旦发现某账户在非工作时间大量读写核心数据库,并伴随有 USB 拷贝或网盘上传动作,EDR+DLP 联动机制会立即触发。

- EDR 动作:记录进程链,判断是否为恶意提权。

- DLP 动作:实时扫描外发文件内容,识别敏感级别,并执行自动阻断或加密处理。

场景二:阻断“数据勒索”攻击链

当前的勒索软件不仅加密数据,还会先将敏感数据通过隐蔽通道传回黑客服务器。

- 协同防御:当 EDR 监测到未知的勒索病毒尝试加密文件时,DLP 模块会自动锁定敏感文件夹的“只读”属性,禁止任何外部连接将其上传。这种“行为控制+内容锁死”的组合拳,能够有效瓦解黑客的“双重勒索”阴谋。

场景三:离职高峰期的合规审计

在员工离职前后的敏感期,企业往往面临大规模的数据搬迁。

- 全路径追溯:一体化方案能够提供从“文件创建—编辑—复制—重命名—通过 IM 外发”的全生命周期追溯。即便员工通过修改后缀名、分卷压缩等手段尝试规避,基于 EDR 采集的底层磁盘 I/O 行为依然能清晰还原其泄密轨迹。

三、 深度融合:一体化终端安全的五大优势

- 单探针(Single Agent)架构:只需安装一个 Agent,即可同时拥有防病毒、打补丁、防泄密功能。极大地降低了系统资源占用,提升了终端用户体验。

- 策略联动:可以设定当终端安全等级(Risk Score)降低时(如检测到恶意软件),自动提升 DLP 的敏感度,实现动态策略调整。

- 内容感知与行为画像:不仅看“谁”发了,更看发了“什么”。将文件指纹、OCR 文字识别与进程行为关联,让安全运营人员一眼看穿攻击真相。

- 离线防护不打烊:即便终端处于出差等脱网状态,内置在 EDR 引擎中的 DLP 策略依然能依靠本地 AI 算法执行合规性检查,确保数据安全无死角。

- 统一后台管理:安全管理员无需在多个系统间切换,在一个控制台即可完成威胁告警处理与泄密事件调查。

四、 结语:让数据在安全的环境中创造价值

在数据安全法、个人信息保护法等法规日趋严格的今天,防泄密不再是可选项,而是合规的底线。

EDR+DLP 的融合,标志着终端安全从“查杀时代”跨入了“全面治理时代”。它像是一个 24 小时待命的特警与保镖团队,既盯着门外的窃贼(黑客攻击),也护着家里的珍宝(核心数据)。只有打通了行为与内容的隔离墙,企业才能在复杂多变的数字环境中,真正做到“数据不出界,安全随心行”。

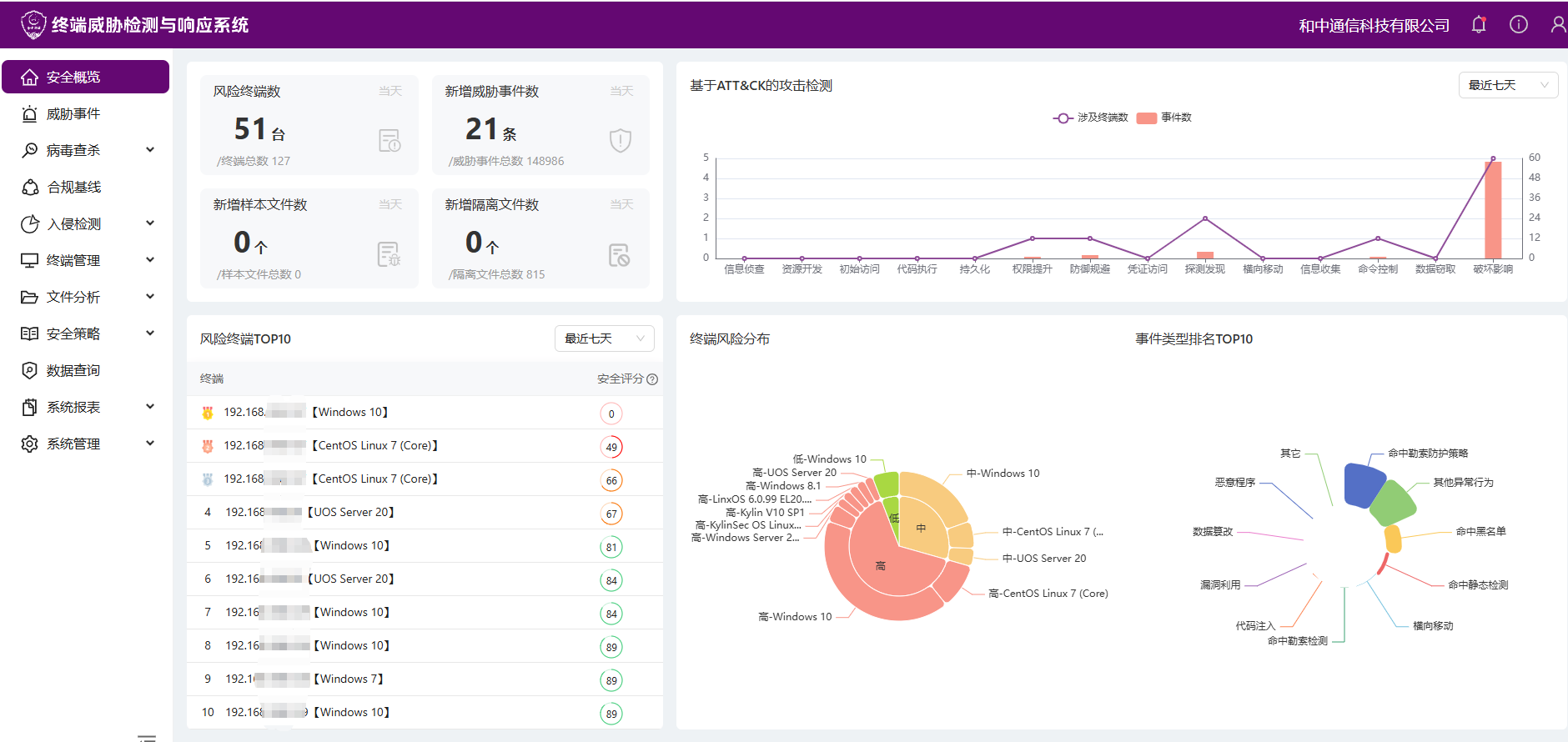

和中神雕内核级终端威胁监测与响应系统(EDR)是一款聚焦 PC 办公设备、企业服务器、移动设备等终端安全的防护产品,核心定位为 “内核级感知 + 全流程防护”,将防护理念从传统 “被动拦截” 升级为 “主动检测与响应”,构建覆盖事前 - 事中 - 事后的全周期终端安全防护体系。产品通过在系统内核层深度捕捉文件操作、进程活动、注册表变更、网络通信等各类终端行为,融合行为分析、威胁情报、攻击诱捕、机器学习及 MITRE ATT&CK 框架等核心技术,实现对终端威胁的精准识别、快速处置与全面溯源。

核心优势包括:1. 高效对抗高级威胁,通过关联程序执行后调用的文件、进程、网络等全量信息,清晰呈现攻击事件链路,强化无文件攻击等高级威胁的侦测能力;2. 深度追踪攻击意图,支持全量日志威胁狩猎、全网行为分析与远程调查取证,精准还原威胁传播路径、影响范围及攻击目的,为安全整改提供依据;3. 全流程闭环防护,事前通过漏扫、弱口令识别、安全基线核查等排查风险,事中依托多引擎实时监控,发现威胁即执行隔离、阻断等止损操作,事后通过日志分析、进程调用链溯源防范复发。

核心功能涵盖:事前排查预防(病毒查杀、USB 设备管控、资产盘点、漏洞扫描修复等);事中检测响应(IOC/IOA 检测、文件诱饵捕获、勒索防护、终端隔离、进程阻断等);事后追溯溯源(日志狩猎、攻击链分析、远程取证、漏洞复查等)。产品适配 Windows、Linux、Android、国产信创、虚拟化平台等多系统环境,支持内网、外网、工控网络、隔离网等多场景部署,部署模式包括私有化部署(适配大型集团及物理隔离网络)与公有云部署(支持快速接入)。

典型应用场景包括:攻防演练中的威胁检测与快速响应,作为纵深防护体系终端抓手,实现全流程安全支撑;等保合规基线核查,通过自动化扫描满足等保三级等合规要求,可视化呈现合规率并提供整改方案;移动设备统一监管,实现 BYOD 终端管理、个人隐私保护与家人亲情守护,覆盖多维度终端安全需求。