漏洞概述:

Weaver E-Mobile 存在 /client.do 接口未授权命令执行漏洞。由于 uploadID 参数未做有效过滤,攻击者可构造恶意 SQL 语句,在后端 H2 数据库中创建自定义 Java 函数(CREATE ALIAS),进而调用 Runtime.exec() 执行任意系统命令,实现远程代码执行(RCE)。该漏洞无需登录即可利用,成功攻击后可直接获取服务器系统权限,存在数据泄露、权限提升及内网横向移动等严重风险,整体危害等级为高危。

漏洞影响:

该漏洞允许攻击者绕过身份验证直接向 /client.do 发送精心构造的请求,通过注入恶意 SQL 语句在后端 H2 数据库中创建并调用自定义函数执行任意系统命令,实现远程命令执行(RCE);一旦成功,可直接控制服务器操作系统,导致敏感数据泄露、服务器被完全掌控、后门植入及业务中断等严重后果,并可进一步用于内网横向渗透和权限提升,整体安全风险极高。

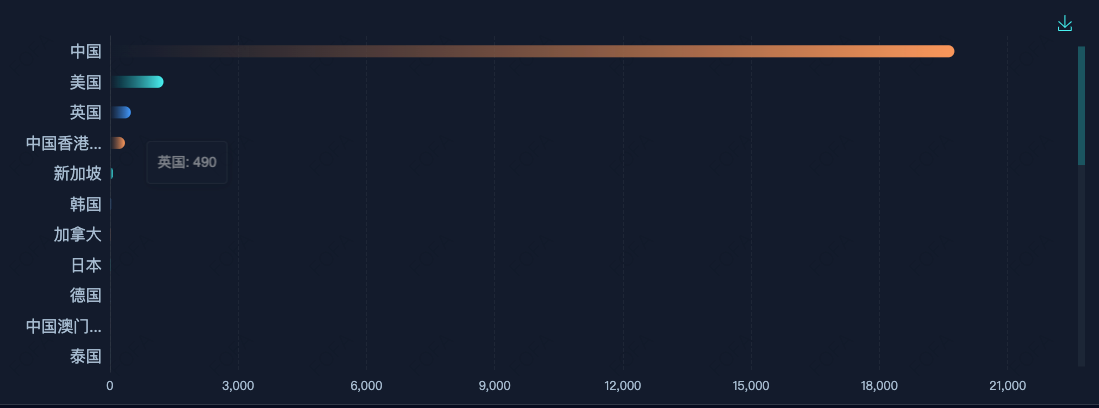

全球资产分布图如下:

漏洞编号:无

漏洞等级:严重

受影响版本:E-Mobile 6.0 及更早的 2024.3 之前版本

漏洞类型:命令执行

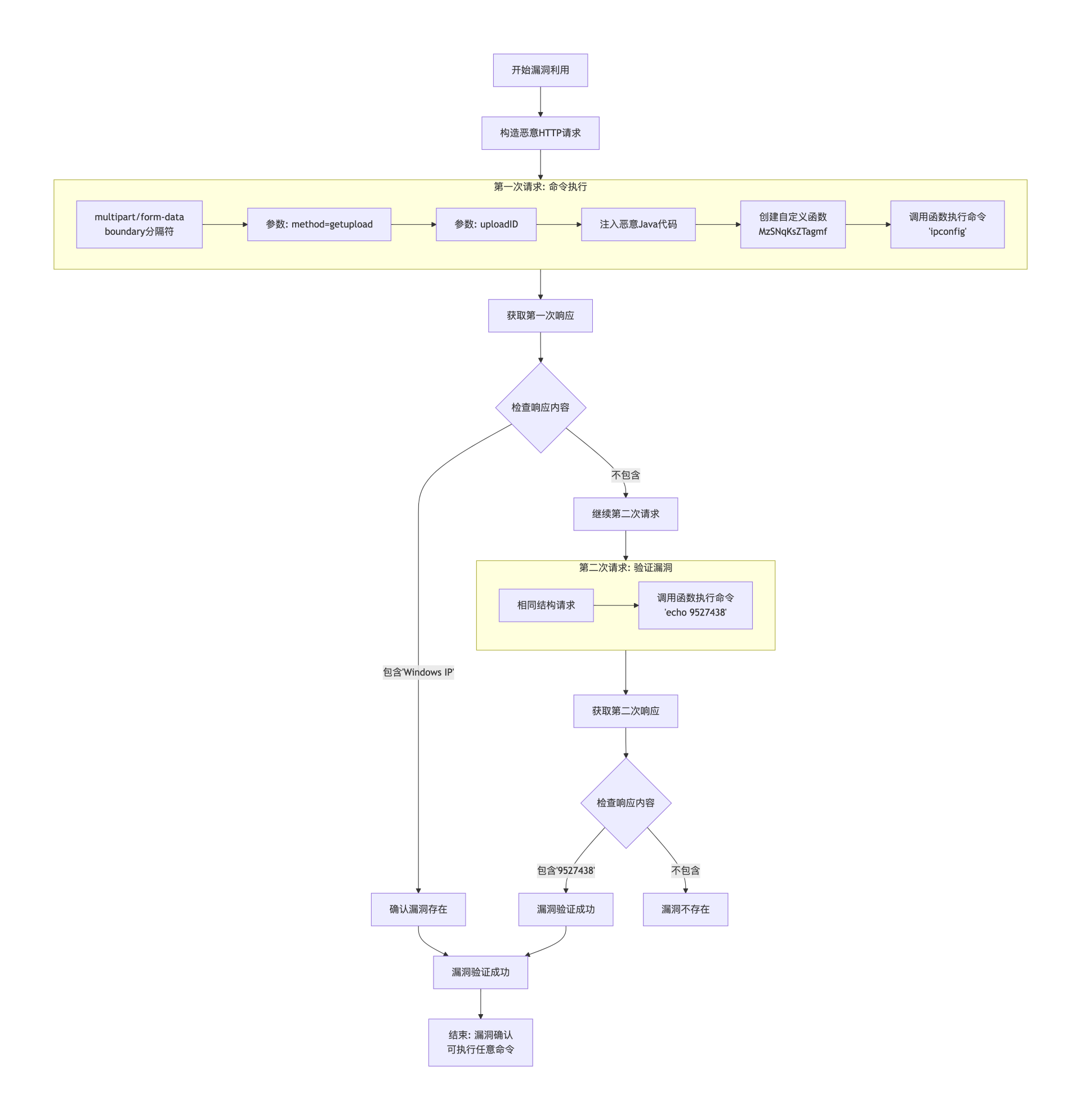

复现流程图:

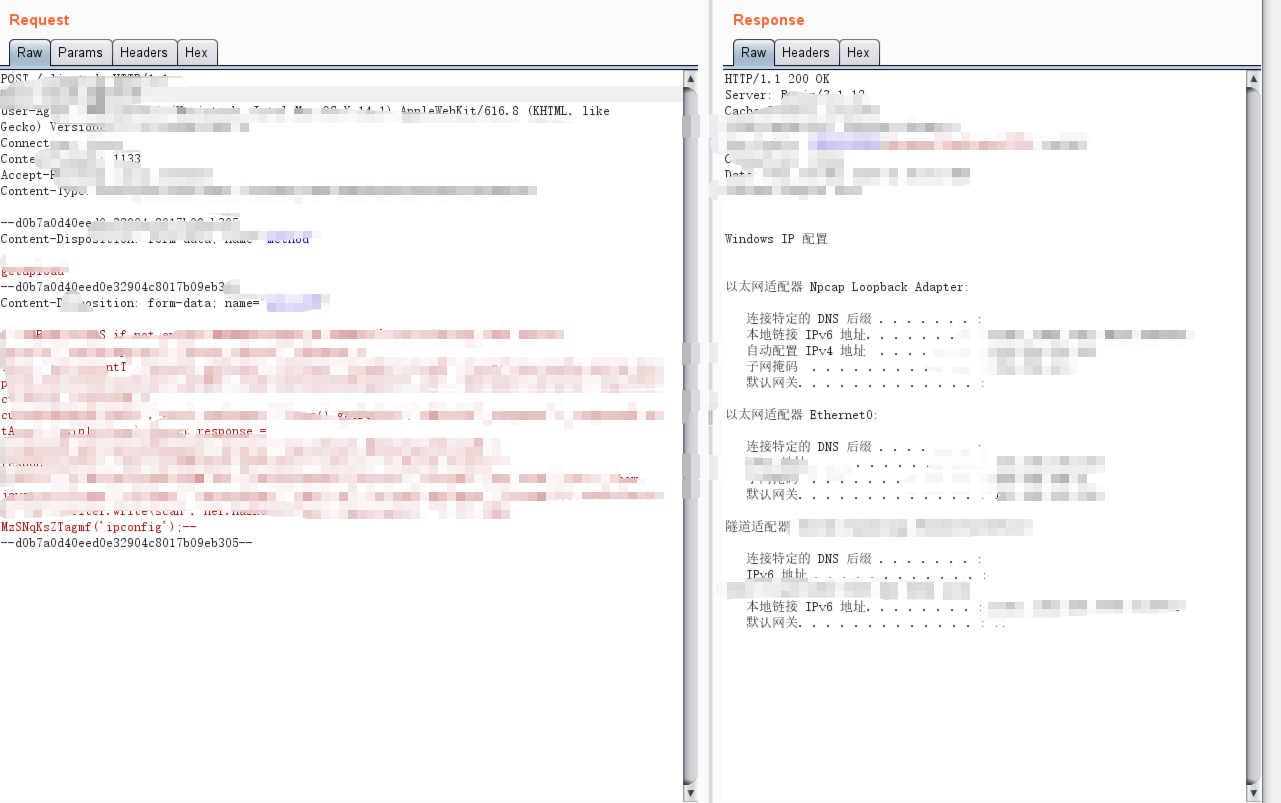

漏洞复现:

在未登录状态下向** E-Mobile 的 /client.do 接口发送一个精心构造的 POST 请求,利用 uploadID 参数触发 SQL 注入,借助后端 H2 数据库的 CREATE ALIAS 机制创建自定义 Java 函数,并在该函数中执行系统命令。具体而言,将恶意 SQL 语句嵌入 multipart/form-data 的 uploadID 字段(如 POC 中的 CREATE ALIAS … CALL …('ipconfig') 或 ('echo 9527438')),服务器在处理请求时会在数据库中注册并调用该函数,导致任意命令执行;如返回包含 Windows 配置信息(“Windows IP”)或测试字符串(“9527438”)即表示复现成功,确认实现了远程命令执行(RCE)。

修复建议:

- 升级产品版本或打官方补丁,尽快升级至含修复的版本,彻底消除 /client.do 命令执行漏洞风险。

- 对 uploadID 等输入字段进行严格过滤和验证,避免特殊字符或恶意语句传入后端处理逻辑。

- 对敏感接口(如 /client.do)进行访问控制,仅允许可信 IP 或内部网络访问,避免暴露在公网。