AI智能体-Langchain-Chatchat目录穿越CVE-2025-6853

2026-03-17 09:57分享

漏洞介绍:

Langchain-Chatchat 存在目录穿越漏洞,该漏洞源于文件上传/知识库模块对用户上传文件路径缺乏校验,攻击者可利用该漏洞向服务器任意目录写入文件,可能导致敏感信息泄露或远程代码执行。

漏洞影响:

攻击者可利用该漏洞导致任意夸目录写入内容和文件,可以篡改文件内容,如果对其定时加载的PY代码文件进行覆盖和篡改是可以造成代码执行的。

title="Langchain-Chatchat WebUI"

补充语法:title="Langchain-Chatchat API Server"

漏洞编号:CVE-2025-6853

漏洞等级:高危

漏洞类型:访问控制失效

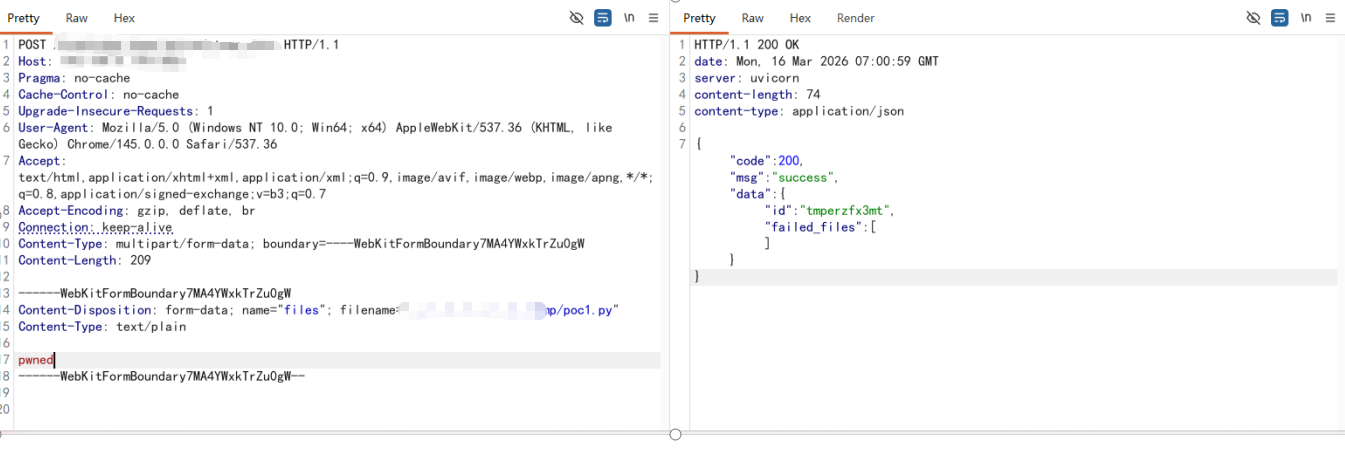

漏洞复现:

该漏洞源于`/k***_base/upload_***_docs` 接口无鉴权,且未对’../../../../’跨目录操作字符进行过滤,造成了可以跨越目录上传文件。

在服务器上传文件成功:

修复建议:

https://github.com/chatchat-space/Langchain-Chatchat

目前项目已经停止更新,暂无提供修复漏洞版本,请切换其他同样功能的智能体使用。

推荐阅读

相关新闻