这是一个非常深刻且实际的问题。任何安全方案都不是“银弹”,EDR虽然强大,但在面对某些特定、极致的攻击手段时,其效力会大打折扣甚至失效。理解它的局限性,对于构建纵深防御体系至关重要。

简单来说,能让EDR“毫无办法”的攻击,核心思路是 “规避其核心前提:对终端行为的可见性” 。以下是几种典型的攻击手段:

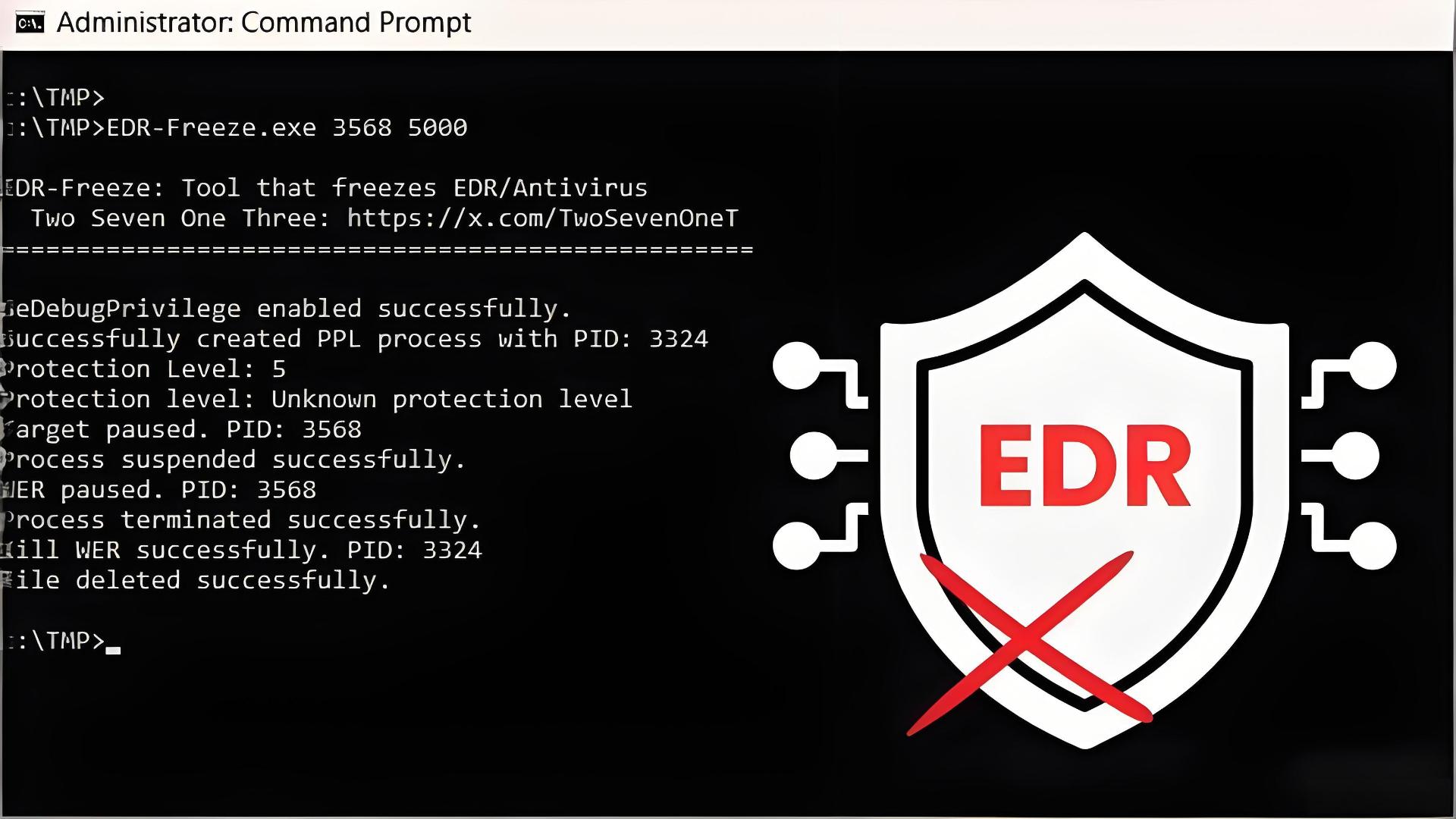

1. 攻击EDR自身:摧毁“眼睛”和“大脑”

这是最直接的攻击。如果攻击者能破坏或禁用EDR,那么整个防御体系的基石就坍塌了。

-

提权攻击与卸载:利用系统或第三方软件的高危漏洞,获取系统最高权限,然后直接停止EDR进程、卸载其驱动、删除其文件,或篡改其配置使其失效。

-

利用合法管理工具:使用PsExec、WMI、计划任务等系统自带的管理工具,以合法方式卸载或禁用安全软件。因为行为是“合法”的,初始阶段难以被判断为恶意。

-

内存攻击:不接触磁盘文件,直接向EDR进程的内存中注入恶意代码,改变其逻辑,使其变成“瞎子”或“内鬼”,甚至利用其高权限做坏事。

为什么EDR难防:这本质上是一场“攻防权限”的竞赛。当攻击者通过漏洞获得比EDR驱动更高的内核权限时,就具备了“反杀”的能力。这依赖于系统自身的安全性。

2. “无代理”攻击:绕开监控范围

EDR通常以代理程序的形式安装在操作系统中。如果攻击不经过这个代理的监控范围,它就无能为力。

-

供应链攻击:攻击软件开发者的构建环境,在软件编译阶段就植入后门。当用户安装这个“合法”软件时,恶意代码本身就包含在内。EDR会将其视为正常软件的一部分,其后续的所有恶意行为都拥有合法的数字签名和上下文,极难分辨。

-

硬件/固件级攻击:攻击主板BIOS/UEFI、硬盘固件、网卡固件等。这些恶意代码在操作系统加载之前就已运行,其权限和隐蔽性都远超操作系统层面,EDR代理根本无法感知其存在。

-

利用未受管理的终端:攻击一台未安装EDR代理的设备(如一台未纳入管理的IoT设备、一台访客电脑、一台BYOD的手机),然后以此为跳板攻击内网服务器。服务器上的EDR只能看到攻击来自“一台内网合法终端”,难以追溯到源头。

为什么EDR难防:其监控边界是“安装了代理的操作系统内核层以下”。对于此边界之上(硬件/固件)或之外(供应链、未管理终端)的攻击,它缺乏基本的可见性。

3. “生活化”攻击:滥用合法工具与行为

这种攻击不依赖恶意软件,而是完全利用操作系统、办公软件、管理工具的正常功能,使其行为与正常管理活动几乎没有区别。这就是所谓的 “Living-off-the-Land” 攻击。

-

滥用PowerShell/Python/脚本:使用内建脚本引擎执行恶意代码,整个过程只在内存中,不落盘。攻击脚本可以高度混淆,甚至动态生成,其行为模式与系统管理员的自动化脚本无异。

-

滥用云同步与合法服务:通过OneDrive、Google Drive、GitHub等合法云服务进行C2通信或数据外泄。流量是加密的,且指向信誉极高的合法域名,极难与正常办公行为区分。

-

超慢速、低频攻击:将攻击步骤分散在数周甚至数月内完成,每次只进行极少量的数据收集或移动。其行为指标(如网络流量、进程创建)远低于EDR行为基线模型的异常阈值,从而“隐身”在背景噪音中。

为什么EDR难防:其检测逻辑依赖“行为异常”或“已知恶意模式”。当攻击者完全模仿正常行为,且不触发任何“异常”指标时,EDR难以生成高置信度告警,极易被海量低风险告警淹没。

4. 社会工程学攻击:绕过所有技术防线

这是终极的、永恒有效的攻击手段,直接攻击“人”这个最薄弱的环节。

-

高级鱼叉式钓鱼:针对特定高管或核心研发人员,精心伪造的邮件、网站,甚至结合电话进行身份欺骗,诱使其主动执行恶意操作(如运行附件、输入凭证)。

-

凭证窃取与滥用:通过键盘记录、钓鱼网站窃取员工的账号密码。攻击者随后使用合法账号登录系统,其所有行为在EDR看来都是“合法用户”的“正常操作”。

-

物理接触攻击:攻击者直接接触未锁屏的电脑,插入恶意U盘,或通过社会工程学让内部人员为其插入U盘。

为什么EDR难防:当攻击者获得了“合法身份”,其所有后续行为都披上了“授权”的外衣。EDR无法判断一个“合法用户”在“合法时间”用“合法账号”进行的操作,其“意图”是否是恶意的。

总结与对策:没有“银弹”,只有“纵深”

让EDR“毫无办法”的攻击,通常具备以下一个或多个特征:

-

权限高于它(内核漏洞、固件攻击)。

-

范围超出它(供应链、未管理设备)。

-

行为等同于正常(LotL攻击、慢速攻击)。

-

身份合法于它(社会工程学、凭证窃取)。

因此,不能将全部希望寄托于EDR。 现代安全必须构建纵深防御体系来应对:

-

在EDR之前:强化硬件/固件安全、实施严格的软件供应链审查、部署网络防火墙/WAF/IPS、进行强身份认证和多因素认证、开展持续性的安全意识培训。

-

与EDR协同:部署 NTA/NDR 从网络流量层面进行异常检测,与EDR的端点视角形成交叉验证。部署 XDR 平台,将EDR与邮件安全、云安全、身份安全等数据关联分析,撕破攻击者的伪装。

-

在EDR之后:建立强大的威胁狩猎团队,不依赖自动告警,主动在环境中寻找潜伏的威胁。制定并演练完善的事件响应计划,在最坏情况发生时能快速止损和恢复。

结论:EDR是应对高级威胁的“超级武器”,但它不是“无敌护盾”。它的价值在于将攻击者的成本和门槛提到极高,并能在绝大多数攻击造成重大损失前发现和响应。而真正的安全,是一个融合了人、流程、技术的完整体系,EDR是这个体系中至关重要、但并非唯一的一环。

网络安全防护,从来都不是单单一个产品就行,和中科技作为网络安全服务商,拥有5+1系列的安全产品,覆盖了终端、边界、网络、数据、身份与访问控制等关键领域,并能通过统一的XDR平台实现联动分析与协同响应。我们致力于为客户构建动态综合的纵深防御体系,帮助客户在高级威胁面前,不仅能“看见”,更能“管住”和“防好”,实现真正的安全闭环。