EDR 与 XDR 的核心区别

核心理念:

-

EDR 是一个功能强大的点状产品,核心是“端点深度取证与响应”。它回答“这一台电脑上到底发生了什么?”

-

XDR 是一个安全运营平台和解决方案,核心是“跨数据源的关联分析与协同响应”。它回答“我的整个业务环境正在面临一场怎样的攻击?”

一个更形象的比喻:

假设你的企业是一座城堡。

-

EDR 相当于为每一位精锐士兵(终端) 配备了随身摄像头、健康监测仪和单兵通讯系统。指挥官能看清每个士兵的实时状态、周围环境,并能对单个士兵直接下达指令(如“撤退”、“治疗”)。

-

XDR 则是整个城堡的智慧指挥中心。它不仅能看清单个士兵的视角,还整合了城墙哨塔(网络防火墙)的监控、城门(邮件网关)的出入记录、内部密道(云服务器)的传感器数据。指挥中心的大屏幕能自动将“东门有异动”、“3号士兵遇袭”、“云数据库有异常查询”这些信息关联起来,瞬间判断出“有一支小队正从东门潜入,试图盗窃云上密卷”,并一键下令关闭东门、调动卫队支援、封锁云数据。

企业如何选择:从现状与目标出发

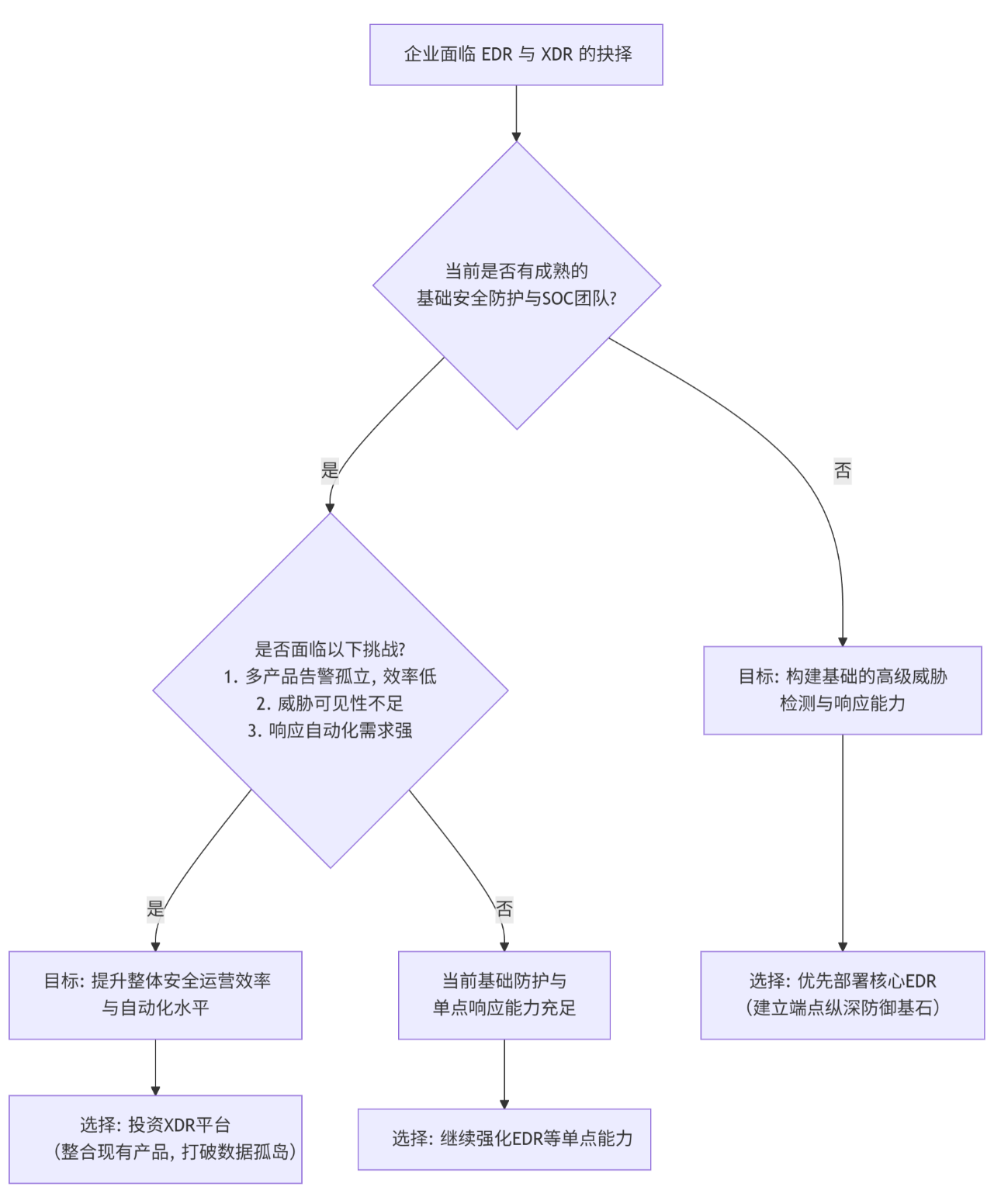

选择EDR还是XDR,不是一个简单的“谁更好”的问题,而是一个“现阶段谁更合适”和“未来如何演进”的问题。您可以从下图的决策路径获得清晰指引:

路径一:优先选择与投资 EDR(单点深度能力优先)

如果你的企业处于以下阶段,应优先投资建设强大的EDR能力:

-

安全建设初期或基础薄弱:如果你的企业尚未部署有效的下一代防病毒或端点防护,那么EDR是必须优先建设的基础性高级安全能力。没有端点的深度可见性,XDR就成了“无源之水”。

-

拥有高度敏感或关键资产:如研发部门、高管电脑、核心数据库服务器。这些端点需要最深度的监控和最快速的单点响应,EDR能提供无与伦比的取证细粒度。

-

拥有专业安全团队,但资源聚焦:你的安全分析师喜欢“钻探”单个复杂事件,享受从海量日志中抽丝剥茧的深度调查过程。EDR是他们最称手的“手术刀”。

-

预算有限,需解决最痛点:当前最紧迫的威胁是勒索软件、高级木马等以终端为最终目标的攻击。有限的预算应投入到最直接、最有效的防御点上。

选择EDR的关键:考察其检测能力(机器学习、行为分析、威胁情报)、响应动作的丰富性与自动化程度、取证数据的深度与留存时间,以及对系统性能的影响。

路径二:优先选择与投资 XDR(体系化运营效率优先)

如果你的企业面临以下挑战,应重点考虑XDR:

-

已部署多种安全产品,但告警疲劳:企业已经有了EDR、防火墙、邮件网关、云安全等多种产品,但SOC分析师每天面对来自不同控制台的上千条孤立告警,疲于奔命,效率低下。

-

威胁可见性存在盲区:攻击者利用网络攻击、钓鱼邮件、云配置错误等多种手段组合进攻,而你无法将这些点串联起来看清攻击全貌,经常“见叶不见林”。

-

响应速度是瓶颈,追求自动化:从发现告警到协调不同团队(网络、终端、云)进行处置,流程漫长,手动操作容易出错。你迫切需要实现跨安全产品的自动化剧本(Playbook) 和协同响应。

-

安全团队人手有限,希望提升人均效率:希望通过平台自动化减少重复劳动,让有限的安全人员能专注于高价值威胁分析和战略规划。

选择XDR的关键:考察其原生集成度(是否已预集成了你正在使用的主流安全产品)、数据标准化与关联分析引擎的能力、响应编排的灵活性,以及平台的开放性与生态。

重要结论与演进建议

-

不是“二选一”,而是“先后与整合”:对于绝大多数中大型企业,EDR是构建高级安全能力的基石,而XDR是提升整体安全运营成熟度的必然演进方向。一个典型的路径是:先部署EDR解决端点深度防护问题,当安全产品增多、运营复杂度上升时,再引入XDR平台进行整合和提效。

-

XDR的实现方式:

-

原生型XDR:由一家供应商(如 CrowdStrike, SentinelOne, 微软)提供从EDR到其他安全模块(如身份、云、邮件)的一体化套件。优势是集成度好,体验一致。

-

混合型XDR:一个开放的平台(如 Palo Alto Networks, Trellix,或国内一些综合安全厂商),可以较好地集成来自不同厂商的第三方安全产品。优势是兼容现有投资,选择灵活。

-

-

给企业的最终建议:

-

首先评估现状:你的安全基线如何?最痛的痛点是什么(是终端总被突破,还是告警多到看不完)?现有团队技能和预算是多少?

-

明确核心目标:现阶段是急需“单点防御利器”(选EDR),还是急需“全局指挥大脑”以提升整体效率(选XDR)?

-

规划演进路线:几乎可以确定,长期来看,具备XDR能力的平台是趋势。你的选择可以是:从一家优秀的EDR供应商起步,并确保其未来能平滑演进或集成到XDR平台中。

-

牢记核心:EDR提供的是“深度”,XDR提供的是“广度”和“联动”。 没有深度,广度是肤浅的;没有广度,深度是孤立的。明智的企业会根据自身发展阶段,平衡好两者的投入,最终走向一体化、智能化的安全运营。

网络安全防护,从来都不是单单一个产品就行,和中科技作为网络安全服务商,拥有5+1系列的安全产品,覆盖了终端、边界、网络、数据、身份与访问控制等关键领域。我们致力于为客户构建动态综合的纵深防御体系,帮助客户在高级威胁面前,不仅能“看见”,更能“管住”和“防好”,实现真正的安全闭环。